如何使用tor匿名浏览

你在网上做的每件事都可以追溯到你的IP地址。即使您正在访问加密的网站,网络也可以看到您正在访问的网站,而且网站本身也知道您的IP地址。使用Tor网络进行匿名浏览。

Tor是一个加密网络,可以通过中继路由您的流量,使流量似乎来自出口节点。与代理不同,退出节点本身不知道您的IP地址或您在哪里。

tor的工作原理

当您使用Tor客户端时,您的Internet流量将通过Tor的网络路由。流量通过几个随机选择的中继(由志愿者运行),然后退出Tor网络并到达目的地。这将阻止您的Internet服务提供商和监视您的本地网络的人员查看您访问的网站。它还防止网站本身知道您的物理位置或IP地址-他们将看到IP地址和退出节点的位置。连接力者都不知道是谁请求了他们经过的交通。Tor网络中的所有通信都是加密的。

图片来源:Tor项目公司。

例如,假设您访问谷歌网站通过Tor。您的Internet服务提供商和本地网络运营商看不到您正在访问谷歌网站–他们只看到加密的Tor流量。Tor中继传递您的流量,直到它最终到达出口节点。退出节点为你与谷歌对话——从谷歌的角度来看,退出节点正在访问他们的网站。(当然,如果你正在访问一个未加密的网站,流量可以在出口节点进行监控。)出口节点将流量沿着中继传回,中继不知道它最终会到达哪里。

Tor提供了匿名性以及通过*****和监控的途径——生活在被审查的互联网连接的****下的人们可以使用Tor访问更广泛的互联网,而不必担心遭到报复。告密者可以使用Tor泄露信息,而不必监视和记录他们的流量。

不过,使用Tor进行正常浏览并不是一个好主意。虽然体系结构在提供匿名性方面做得很好,但是通过Tor浏览要比正常浏览慢得多。

如果你想更详细地了解Tor的工作原理,请访问Tor项目的网站。

tor浏览器包

Tor项目推荐Tor浏览器包作为使用Tor最安全、最简单的方法。Tor浏览器包是一个定制的、可移植的Firefox版本,它预先配置了Tor的理想设置和扩展。您可以将Tor与其他浏览器和浏览器配置一起使用,但这可能是不安全的。例如,Flash和其他浏览器插件可以显示您的IP地址—Tor浏览器捆绑包为您禁用插件并提供安全的环境,因此您不必担心浏览器设置。它还包括EFF的HTTPS Everywhere扩展,该扩展在支持HTTPS的网站上启用HTTPS。HTTPS提供出口节点和目标网站之间的加密。

Tor建议您不要下载文档文件,如DOC和PDF文件,并在外部应用程序中打开它们。外部应用程序可以连接到Internet以下载其他资源,从而公开您的IP地址。

入门

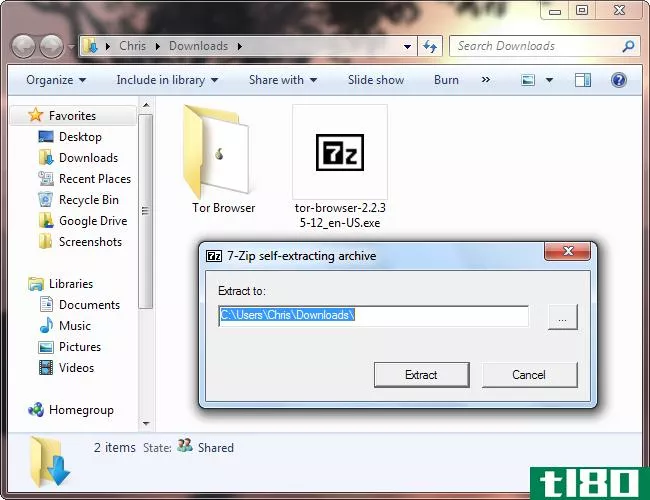

下载Tor浏览器包后,双击下载的EXE文件并将其解压缩到硬盘。Tor浏览器包不需要安装,因此您可以将其解压缩到U盘并从那里运行。

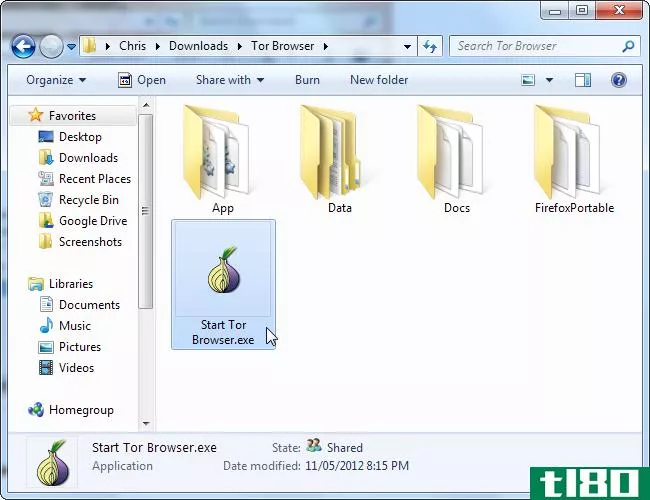

启动启动程序浏览器.exeTor Browser文件夹中的文件。

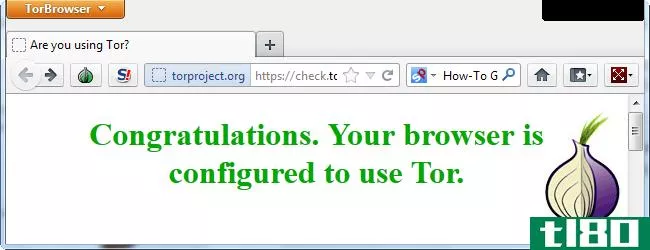

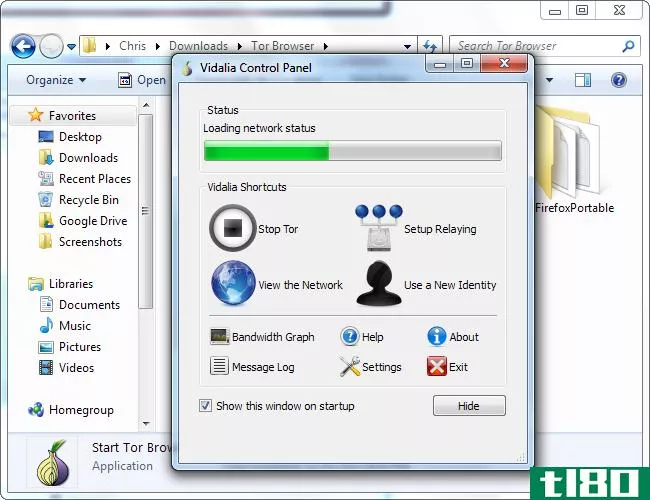

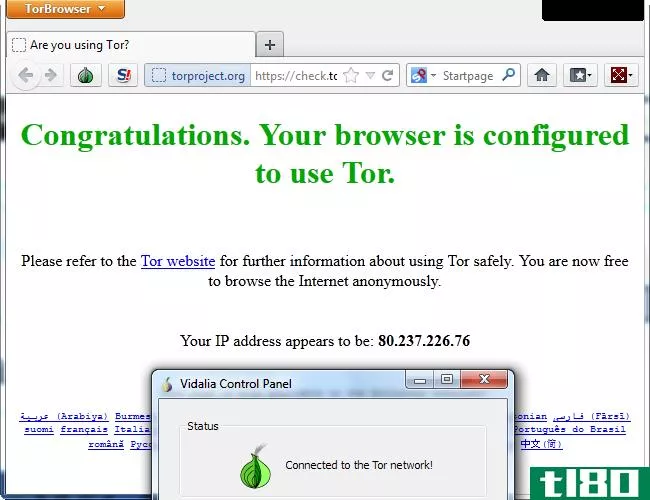

EXE文件将启动连接到Tor网络的Vidalia。连接后,Vidalia会自动打开Tor定制的Firefox浏览器。

Vidalia连接后会自动启动Tor浏览器。当你关闭浏览器时,Vidalia会自动与Tor断开连接并关闭。

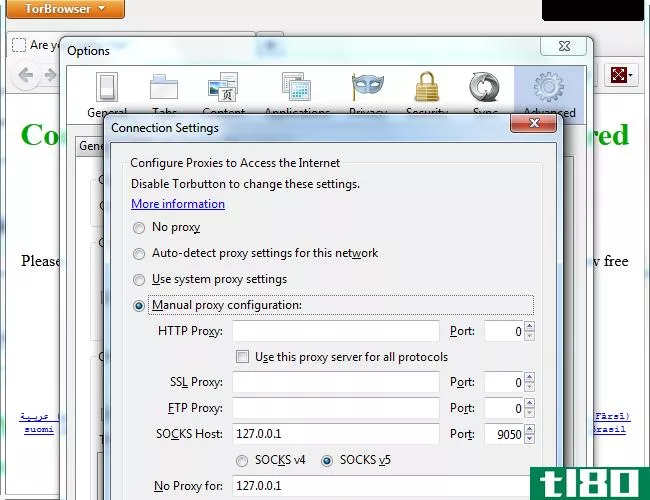

Vidalia在您的系统上创建本地代理。默认情况下,Tor Browser捆绑包配置为通过它路由所有流量,我们可以在Tor Browser的连接设置窗口中看到这一点。您可以配置其他程序通过代理访问Tor,但它们可能会以其他方式显示您的IP地址。

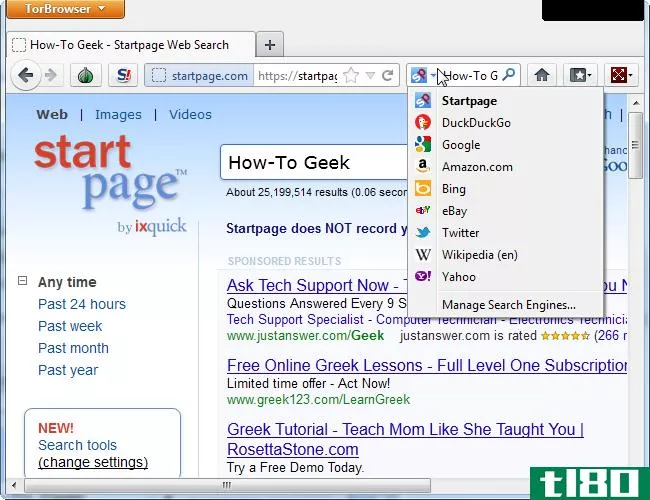

使用Tor浏览器浏览网页,就像使用普通浏览器一样。它预先配置了Startpage和DuckDuckGo,这些搜索引擎尊重你的隐私。

记住不要在使用Tor浏览器时提供任何个人信息,比如,登录与你相关的帐户,否则你将失去匿名性。

- 发表于 2021-04-12 11:01

- 阅读 ( 187 )

- 分类:互联网

你可能感兴趣的文章

真正的私人浏览:tor的非官方用户指南

...技术来使用它并从中获益。不过,我将在本节中解释它是如何工作的,因为它实际上非常有趣。如果您对技术细节不感兴趣,可以跳到下一节安装TOR浏览器包。 ...

- 发布于 2021-03-13 15:44

- 阅读 ( 619 )

tor vs.piratebrowser vs.anonymox:隐私和访问比较

... 值得考虑的是,每个浏览器如何与您的互联网使用相匹配。你对留下可识别数据的痕迹有何真实感受? ...

- 发布于 2021-03-15 10:45

- 阅读 ( 326 )

如何安全匿名地访问黑暗网络

... 别开玩笑了,如果你想知道如何以安全匿名的方式访问黑暗网络,那就继续阅读吧。当你想进入黑暗的网络时,你需要采取一些关键的步骤。 ...

- 发布于 2021-03-18 08:38

- 阅读 ( 304 )

你现在可以在android上使用tor浏览器了

...况下浏览互联网,它还允许您访问DeepWeb。所以,下面是如何找到活跃的洋葱网站,以及如何安全访问黑暗网络的一些提示。 ...

- 发布于 2021-03-20 15:51

- 阅读 ( 241 )

6种方法可防止tor出口节点受损

...看到的,Tor的力量确实有局限性。今天,我们来看看Tor是如何工作的,它做什么和不做什么,以及如何在使用时保持安全。 ...

- 发布于 2021-03-20 18:49

- 阅读 ( 346 )

4个完全私有的免费匿名网络浏览器

... 最好的开始是使用浏览器。它是您的主要门户网站,因此使用更安全的选项将对您的隐私造成很大的影响。只需在当前浏览器中启用私有浏览是不够的。您需要一个新浏览器才能实现真...

- 发布于 2021-03-22 21:05

- 阅读 ( 269 )

如何在linux上安装和使用tor浏览器

使用Tor浏览器匿名冲浪。下面介绍如何在Linux桌面上安装Tor。Ubuntu用户要小心:Tor项目建议不要从Ubuntu的常规软件库安装Tor。 什么是托尔(tor)? 在日常用语中,我们可以互换使用“互联网”和“网络”这两个术语。但事实上,...

- 发布于 2021-04-03 12:04

- 阅读 ( 309 )

tor真的是匿名和安全的吗?

...应该意识到这些。 可以嗅探出口节点 阅读我们关于Tor如何工作的讨论,更详细地了解Tor如何提供匿名性。总之,当您使用Tor时,您的Internet流量将通过Tor的网络路由,并在退出Tor网络之前通过几个随机选择的中继。Tor的设计使...

- 发布于 2021-04-09 04:35

- 阅读 ( 314 )