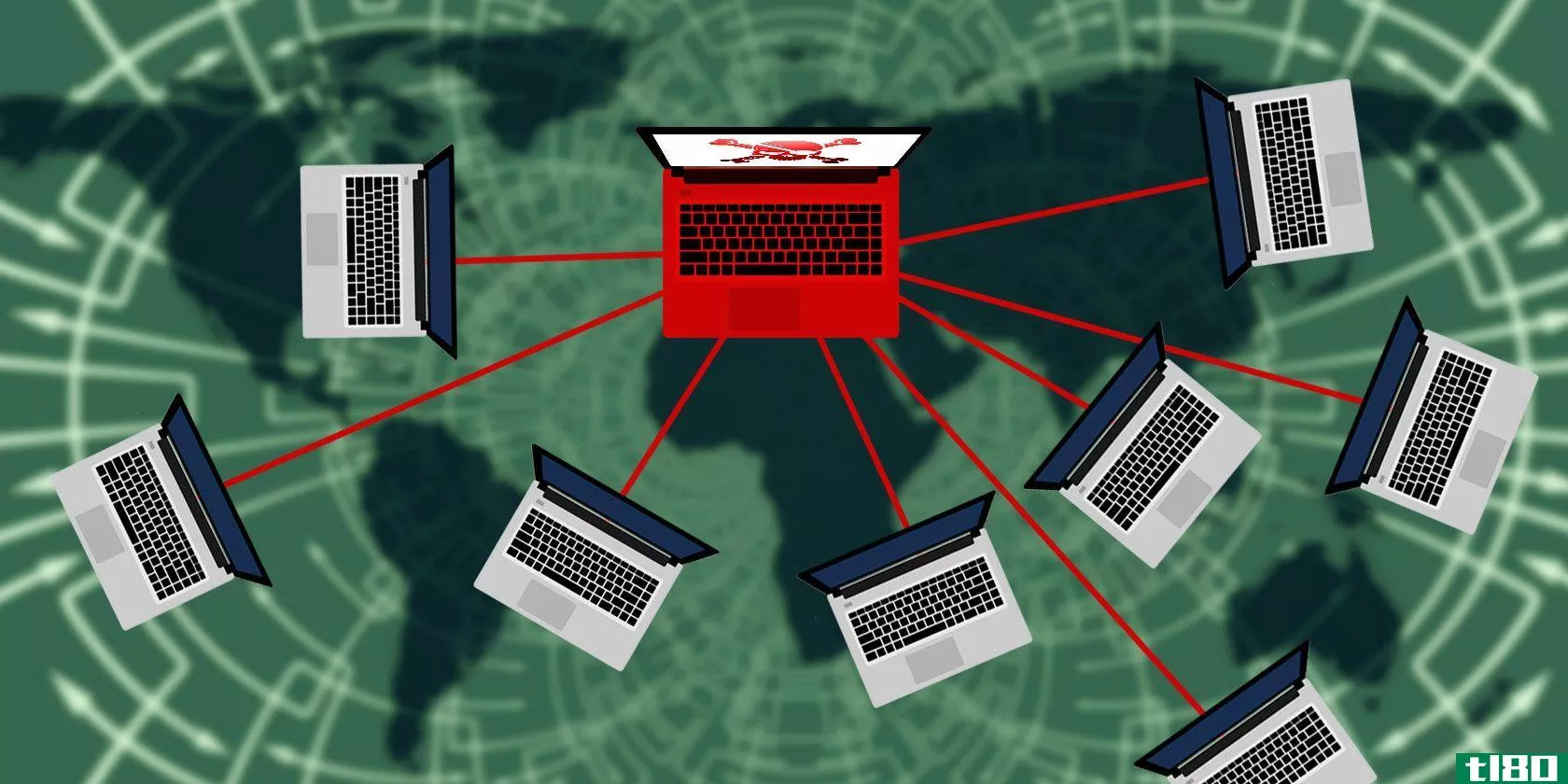

一大群易受攻击的小玩意是如何摧毁网络的

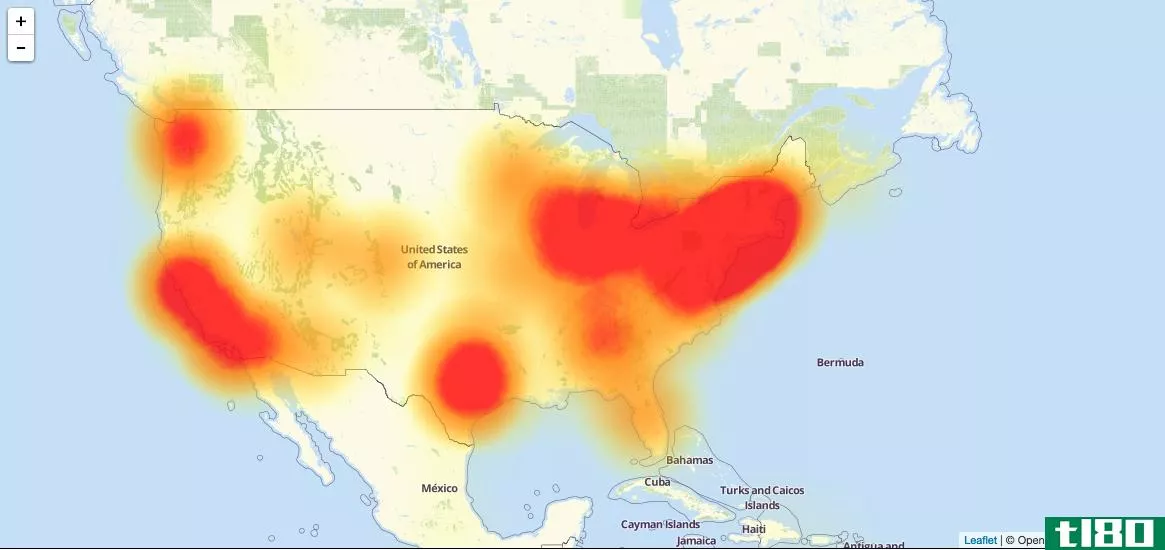

今早的某个时候,美国一家重要的互联网基础设施运营商遭到了一次惊人的分布式拒绝服务(DDoS)攻击,这场攻击摧毁了大片网络。像Twitter、Netflix、Spotify、Reddit和其他许多网站——都是一家名为Dyn的域名注册服务提供商的客户——遭受了严重的中断,在某些情况下,还出现了全面中断。

有关这次袭击性质的细节正在逐渐显现。据安全记者Brian Krebs援引网络威胁情报公司Flashpoint的话说,原因似乎是一个基于Mirai的物联网僵尸网络。戴恩首席战略官凯尔·欧文(Kyle Owen)今天下午接受了记者采访,他随后证实了Flashpoint的说法,并透露其服务器的流量被数千万IP地址的恶意请求阻塞,该公司称这是一次“非常复杂的攻击”

今天的DDoS攻击可以链接到物联网

Mirai僵尸网络本质上利用了物联网设备易受攻击的安全性,这意味着任何具有弱登录凭据的智能家居小工具或连接设备。Mirai是一种恶意软件,它的工作原理是在互联网上扫描那些仍具有出厂默认或静态用户名和密码组合的设备。然后,它控制这些设备,把它们变成机器人,然后作为一种军队的一部分来使用它们,以使网络和服务器过载,并发出一些无意义的请求,这些请求会减慢速度,甚至导致全面关闭。

因此,通过对Dyn使用僵尸网络,这一特定DDoS攻击的实施者能够针对该国最大的在线基础设施之一,并摧毁数十个网站。Dyn管理着一个被称为域名系统(DNS)的服务,这是计算机如何将一个网址翻译成与给定网站对应的正确的数字机器代码。国土安全部正在调查这次攻击,考虑到像这样的DNS中断对全国互联网使用的重要性。

Mirai软件在互联网上是免费的,这意味着任何国家资助的黑客或其他黑客都可能是当今DDoS的幕后黑手。一个名为“安娜·森帕伊”的用户将Mirai源代码上传到英文网站Hackerforums。黑客自己的话似乎表明他或她泄露了代码,因为安全专家正开始对此进行防御。”“我赚了钱,现在很多人都在关注物联网,所以现在是时候进行GTFO(link added)了,”安娜·森帕伊(Anna senpai)写道。在此之前,一个基于Mirai的僵尸网络攻击甚至将目标锁定在了Krebs自己的安全博客上,虽然未能将其打倒,但仍然发动了一次历史上规模巨大的DDoS攻击。

Mirai的源代码在互联网上被泄露了

克雷布斯暗示,泄露源代码的行为是为了摆脱任何联邦调查人员的追踪。”“这是一个悬而未决的问题,为什么安娜senpai发布了Mirai的源代码,”他在本月早些时候写道但这不太可能是一种利他主义的姿态:当执法调查人员和安全公司开始在离家太近的地方嗅探时,开发恶意软件的恶棍往往会将源代码公开丢弃。”

然而,由于Mirai可供任何人使用,IoT僵尸网络攻击的威胁现在非常严重。”我的猜测是(如果这还没有发生的话)很快就会有很多互联网用户向他们的ISP抱怨互联网速度慢,因为他们网络上的物联网设备被黑客入侵占用了所有的带宽好的一面是,如果发生这种情况,可能有助于减少易受攻击系统的数量。”

在此之前,数十家互联网公司和数千万用户都在遭受攻击。解决所有问题可能要花很多小时;截至美国东部时间今天下午4点15分,在美国东部时间下午12点30分左右出现第二次攻击后,该公司仍在“继续调查和减轻针对Dyn管理的DNS基础设施的几次攻击”。据CNBC称,第三次针对Dyn的DDoS攻击正在进行中。

- 发表于 2021-05-08 07:00

- 阅读 ( 127 )

- 分类:互联网

你可能感兴趣的文章

什么是僵尸网络?你的电脑是僵尸网络的一部分吗?

...邮件暂时下降了50%左右)。 恶意软件:向易受攻击的机器传送恶意软件和间谍软件。僵尸网络资源是由犯罪分子买卖,以进一步发展其犯罪企业。 数据:捕获密码和其他私有信息。这与上面的联系...

- 发布于 2021-03-11 20:18

- 阅读 ( 275 )

你正面临着被怪物攻击的危险:你需要知道的一切

我们早就知道公共Wi-Fi网络容易受到黑客攻击。但据专家说,情况比任何人想象的都糟糕。 ...

- 发布于 2021-03-12 18:39

- 阅读 ( 222 )

如何在使用智能家居设备时保持安全和隐私

... 所以你的智能设备很容易被黑客攻击。那又怎么样?当他们进入你的智能手表时,他们会怎么做——看看你今天走了多少步?就如何更好地训练给出建议? ...

- 发布于 2021-03-21 20:23

- 阅读 ( 214 )

7可怕的物联网黑客和真正发生的剥削

...他时候,这是因为该站点正遭受分布式拒绝服务(DDoS)攻击。一个功能强大的设备,或者一个由设备组成的网络,正在以超出其所能处理的流量访问该站点。 ...

- 发布于 2021-03-21 21:30

- 阅读 ( 183 )

黑客如何利用僵尸网络破坏你最喜欢的网站

...,这就是它们所拥有的力量。尽管威力巨大,最大的DDoS攻击并没有使用传统的僵尸网络结构。 ...

- 发布于 2021-03-25 10:49

- 阅读 ( 213 )

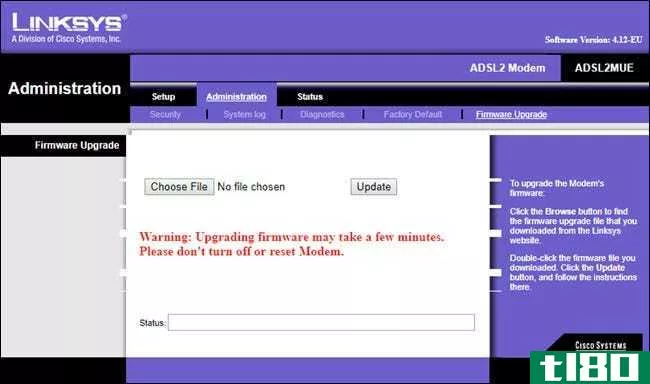

什么是mirai僵尸网络,如何保护我的设备?

...码的方法,则可能是更换设备的时候了。您不希望将某个易受攻击的对象永久连接到您的网络。 更换你的设备可能看起来很激烈,但如果他们是脆弱的,这是你最好的选择。像Mirai这样的僵尸网络不会消失。你必须保护你的设...

- 发布于 2021-04-03 18:37

- 阅读 ( 196 )

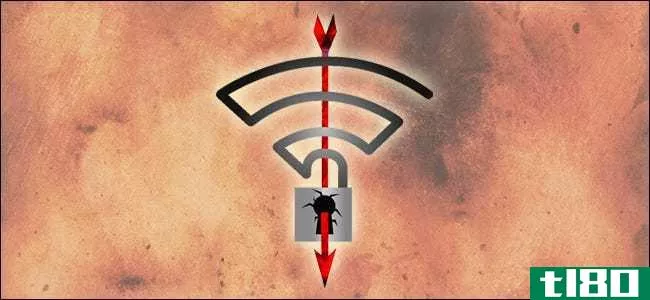

你的wi-fi网络易受攻击:如何防范krack

...安全)。 在写这篇文章的时候,几乎所有的设备都很容易受到KRACK的攻击,至少在某些形状或形式上是如此。Linux和Android设备最容易受到攻击,由于它们使用的是特定的Wi-Fi客户端,因此很容易看到这些设备传输的大量数据。请...

- 发布于 2021-04-07 04:35

- 阅读 ( 275 )

什么是“鱼叉式网络钓鱼”,它是如何摧毁大公司的?

...计算机。(Java尤其危险,因为大多数人都安装了过时且易受攻击的Java插件。)一旦计算机受到攻击,攻击者就可以访问其公司网络或使用其电子邮件地址对组织中的其他个人发起有针对性的“矛”式网络钓鱼攻击。 骗子还可以...

- 发布于 2021-04-09 03:36

- 阅读 ( 221 )

什么是虐待?你如何保护自己?

...越流行。 恶意广告的真正问题不是广告,而是你系统中易受攻击的软件,只要点击一个指向恶意网站的链接就可能被攻破。即使所有的广告一夜之间从网上消失,核心问题仍然存在。 编者按:这个网站显然是广告支持的,但我...

- 发布于 2021-04-10 06:52

- 阅读 ( 231 )

你的wi-fi的wpa2加密可以离线破解:下面是如何破解的

...导致了名人**的大量被盗。) 我们倾向于认为Wi-Fi是唯一易受网络攻击的。攻击者必须猜出密码并试图用它登录WI-Fi网络,因此他们肯定无法每秒猜出数百万次。不幸的是,事实并非如此。 可以捕捉到四次握手 相关:攻击者如...

- 发布于 2021-04-11 04:12

- 阅读 ( 189 )