脆弱性vs威胁

风险、威胁和漏洞是与系统或业务模型的安全性相关的术语。这些术语也常常被混淆,特别是脆弱性和威胁。漏洞是个人、机器、系统甚至整个基础设施固有的。它类似于众所周知的阿基里斯之踵,被对手或有恶意的人利用,来**威胁或威胁感知。尽管如此,很难区分这两个词之间的区别。本文试图消除读者对威胁和脆弱性的疑虑。

如果有人用枪指着你,他就是在给你**真正的威胁。但如果你先开枪,你就消除了威胁。但是,您在未来仍然容易受到此类攻击。但是,如果你穿上防**克,你就减少了你的脆弱性,尽管仍然有威胁你的人可能会伤害你。

威胁

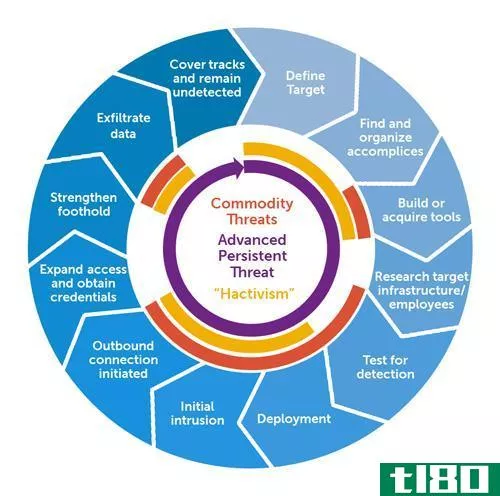

威胁对一个系统来说是外在的,可能是真实的或感知到的。它是对个人、组织或系统造成伤害或不良影响的潜在原因。威胁试图利用系统固有的脆弱性或弱点。例如,黑客、病毒和恶意软件都是来自互联网的威胁,如果你没有安装一个强大的杀毒软件,使你的计算机容易受到此类攻击或威胁。

资产总是面临被外部危险攻击、损坏或毁坏的威胁,这些危险可能利用系统固有的脆弱性或弱点。资产总是被寻求保护,以防外部因素的威胁。总的来说,人、财产和信息是主要的资产,我们一直在准备迎接外部威胁带来的挑战。

脆弱性

脆弱性是指系统或组织中的弱点,通过威胁获得对系统的访问。系统中的任何缺陷或固有弱点,可被威胁利用,以获得访问权限,对系统造成损害,这就是通常所说的脆弱性。脆弱性是一种软弱的状态,因此是一种被威胁利用的状态。

| 威胁和脆弱性有什么区别?•脆弱性和威胁的分析对于计算资产的风险至关重要。•方程A+T+V=R,告诉我们,资产的风险(A)是对资产的威胁及其脆弱性的总和。•消除风险既要减少系统的威胁,也要减少系统的脆弱性。•威胁是系统的外在因素,而脆弱性是系统固有的弱点。•漏洞被攻击者利用,对系统造成真正的威胁。 |