对于今天的勒索软件受害者来说,支付并保存他们的电脑已经太迟了

在数千次感染之后,新的Petya勒索软件遇到了它的第一个主要问题,因为一家德国电子邮件提供商已经封锁了病毒用来管理勒索需求的电子邮件帐户。应建议受害者不要向钱包付款,因为攻击者此时不太可能成功解密系统。

问题的部分原因是佩蒂娅收取赎金的非正统方法。大多数勒索软件程序为每一次感染都创建了一个独特的钱包,这样就可以很容易地知道哪一个受害者对每一次支付负责。但佩蒂娅打破了这种做法,要求每个受害者将他们的300美元付款发送到同一个比特币钱包,然后发送电子邮件给wow**[email protected] 用唯一的标识符来确认支付和接收解密密钥。

但在今天全球范围的感染事件之后,Posteo今天宣布,所有进入“wow**ith”地址的账户都被封锁,使得该组织无法阅读或回复发送到该地址的任何信息。

“我们不能容忍滥用我们的平台,”该公司在声明中说在这种情况下,提供商必须立即封锁滥用的电子邮件帐户。”

结果让受害者陷入尴尬境地。勒索软件目标有时会成功地支付解密系统的费用,但围绕高调攻击的宣传往往使这种支付变得不可能,就像万纳克里案那样。

对于Petya来说,目前还不清楚在邮件被屏蔽之前是否有系统被成功解密,尽管支付了大约20笔赎金。公司仍然可以向比特币地址付款,但由于被封的电子邮件,攻击者在逻辑上不可能兑现其解密承诺。

- 发表于 2021-05-28 19:46

- 阅读 ( 71 )

- 分类:互联网

你可能感兴趣的文章

安全软件(scareware)和勒索软件(ransomware)的区别

...据绑架攻击。与其他袭击不同,此类袭击的动机是金钱。受害者将收到攻击通知,并将获得如何从攻击中恢复的指示。为了保护罪犯的身份,将以虚拟货币的形式要求支付。 勒索软件恶意软件可以通过电子邮件附件、受感染的...

- 发布于 2020-10-24 09:30

- 阅读 ( 431 )

小心泄密者:勒索软件锁定你的手机

...月不让一种新的恶意软件登上头条。诚然,虽然真正成为受害者的人相对较少,但这是第二十二条军规:对勒索软件的恐惧是它总是成为大新闻的原因,但媒体的关注只会加剧这一点。 ...

- 发布于 2021-03-13 19:11

- 阅读 ( 221 )

是的,勒索软件可以加密你的云存储

... 幸运的是,安全研究人员解放了CryptLocker受害者数据库的一个副本,包括每一个加密密钥。他们创建了解密密码锁门户来帮助受害者解密他们的文件。 ...

- 发布于 2021-03-15 04:29

- 阅读 ( 190 )

你不应该支付勒索软件骗子的5个理由

... 罪犯发现一个标记通常会一次又一次地回到受害者身边,他们设计了不同的计划和骗局,将你从现金中分离出来。如果你愿意付出一次,你很可能会再次付出。但更糟糕的是:下一次,价格肯定会更高。它也可能不...

- 发布于 2021-03-17 00:32

- 阅读 ( 213 )

用这些勒索软件解密工具打败骗子

...的电脑或**的软件——正在上升。骗子们知道,通过锁定受害者的有价值数据,他们很有可能会花钱将其发布。 ...

- 发布于 2021-03-17 03:33

- 阅读 ( 247 )

你真的需要网络保险吗?在你得到它之前要问4个问题

...工资,如果个人在60天内失去工作后,网络欺凌被报告。受害者还可以申请临时搬迁,同时申请“临时私人辅导”或“增加学校入学费用,让你或家庭成员搬迁到其他类似学校” ...

- 发布于 2021-03-24 03:00

- 阅读 ( 280 )

7种勒索软件会让你大吃一惊

...:后来的Jigsaw版本威胁说,如果他们不付钱,他们会欺骗受害者。通过威胁来激励受害者,这类勒索软件改变了恶意软件游戏。 ...

- 发布于 2021-03-25 05:03

- 阅读 ( 229 )

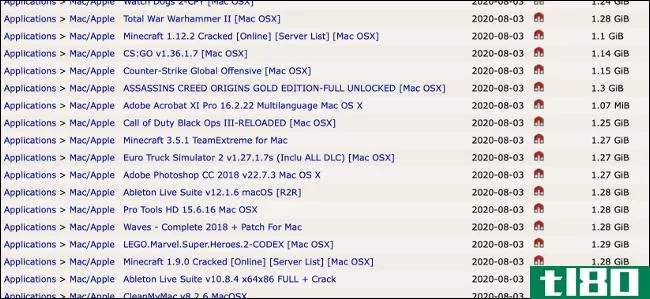

关于勒索软件的危险你必须知道的5件事

... 重要的是要意识到,如果你是勒索软件攻击的受害者,这不是什么感到羞耻。这些阴险软件的开发者不遗余力地**出看起来完全可信的恶意软件。勒索软件通常隐藏在应用程序和游戏中;它们必须看起来像真正的交易...

- 发布于 2021-03-25 05:26

- 阅读 ( 207 )