政府攻击时:国家恶意软件暴露

网络战争每天都在我们身边发生。我们看不到它,也不总是受到它的直接影响,但我们分担每一次攻击的代价。无论是由于金钱损失、我们无法使用的服务,还是在某些东西可能在某个地方坠落的无所不在的背景下,民族国家威胁行为者所犯下的恶意网络活动都在增加。

这很有意义,真的。你会看到“常规”恶意软件是多么的有效。从一封差事的垃圾邮件中发现感染,或者是某人将感染的USB棒**电脑有多容易?

毫无疑问,拥有庞大知识库、巨额资金以及超越盟友和敌人一步的不可逾越的愿望的**,将认识到部署令人难以置信的复杂间谍软件和恶意软件变种的价值。

让我们看看我们所知道的一些最著名的民族国家威胁。

民族国家威胁

2016年发现强大的飞马间谍软件,再次揭开了21世纪网络战的先见之明作用。安全研究人员每隔一次发现一种新的恶意软件,其进展如此之大,以至于它只指出一件事:一个国家威胁行为者的资金和专门知识。这些指标各不相同,但可以包括单一目标国家内的具体基础设施目标、针对特定持不同政见者或恐怖主义团体的运动、使用以前未知的剥削行为,或仅仅是特定语言痕迹的名片。

它们通常资金充裕,功能强大,设计的目的是最大限度地破坏或最终保密。以下是安全研究人员多年来发现的一些国家恶意软件和间谍软件变种。

蠕虫病毒

Stuxnet可能是唯一一个真正在全球享有盛名(除了网络安全和技术爱好者之外)的民族国家恶意软件,据信它是由美国和以色列设计的,目的是破坏伊朗的核计划,臭名昭著地摧毁了一些用于铀浓缩过程的离心机。

虽然两个国家都没有声称恶意软件或攻击是他们自己的(因为明显的原因),但安全研究人员注意到Stuxnet恶意软件利用了两个零日漏洞(包括在恶意软件中的大约20天内),而Equate Group是NSA内部黑客组织之一。

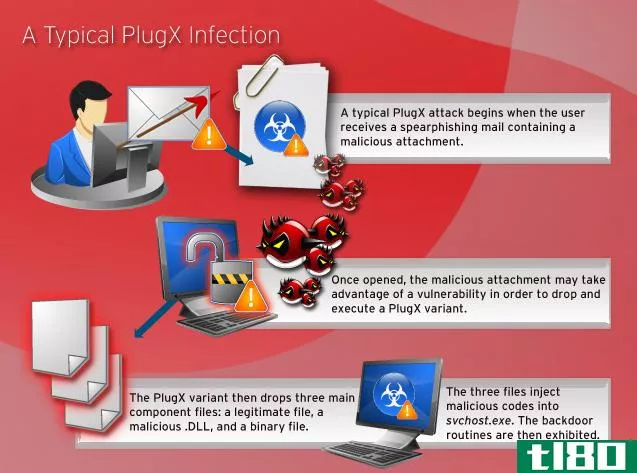

插头X

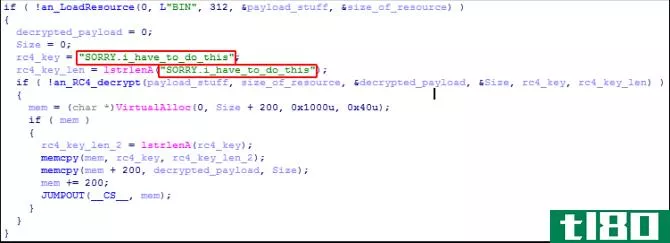

这是一种远程管理工具(RAT),在许多针对美国知名军事、**和其他政治实体的攻击中都可以看到。2012年出现的TrapX仍然很活跃,随着研究人员捕捉并记录其代码的不同变化,TrapX逐渐躲避检测。

这个恶意软件被广泛怀疑是由中国黑客组织NCPH的成员创建的,据称是为中国人民***(中国**的武装部队)服务的。一个最新的TrapX变体甚至包含了一条隐藏在代码中的消息,上面写着“对不起,我。必须做的事“这个”。

瑞金

一种系统化的间谍工具,被广泛认为具有一定程度的技术能力和专业知识,只有在国家资助下才能实现。一旦安装,间谍软件将提供一个几乎史无前例的水平,对目标的监视,可能是针对“**组织,基础设施运营商,企业,研究人员和个人。”

在2008年至2011年期间,在一些感染病例中观察到了最初的菌株,当时它突然停止感染新的系统。然而,它在2013年重新出现,在报告的感染病例增加和斯诺登档案公布之后,德国新闻刊物《明镜》将****局命名为瑞金的开发者,并指出“迄今已知的目标与斯诺登文件中概述的五眼监视目标一致”

火焰器

另一个与方程式组相关的高级恶意软件变体,在发现时“肯定是遇到的最复杂的恶意软件”。弗拉默早在2007年就开始行动,再次侧重于破坏伊朗基础设施项目,但在中东的一些国家,包括以色列、巴勒斯坦、苏丹、叙利亚、黎巴嫩、沙特阿拉伯和埃及也发现感染。

卡巴斯基恶意软件专家维塔利·卡姆柳克(Vitaly Kamlyuk)在接受RT采访时表示,弗拉默“实际上与臭名昭著的Stuxnet和Duqu(攻击)处于同一水平。。。我们怀疑这起网络攻击背后有一个民族国家,这是有充分理由的。”他后来继续说,“这相当先进——是我们见过的最复杂的恶意软件(例子之一)。”

高斯

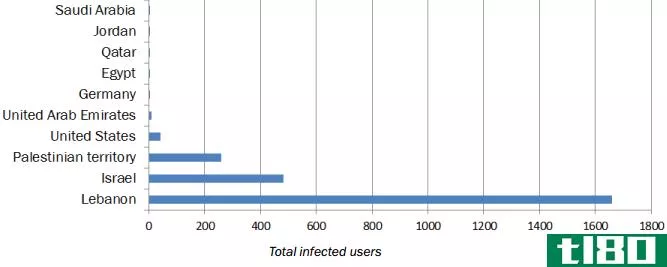

卡巴斯基实验室的安全专家在2012年发现了高斯威胁,很快就认定这是一个民族国家的恶意软件。Gauss的设计目标是整个中东地区的用户,特别关注“浏览器密码、网上银行凭证、cookies和受感染机器的特定配置”的盗窃行为。在本报告发表时,感染的传播范围包括以下国家:

除这10个国家外,还有15个国家报告了1至2例感染,其中绝大多数位于中东。

高斯和Stuxnet和Flamer有一些相同的攻击威胁,不过他使用了特别先进的方法来感染U盘。它还可以在某些情况下对驱动器进行消毒。

索伦项目

也被称为PS,它并没有在新闻中引起太多的关注,因为它是如此罕见。它还拥有一个复杂的水平,只有通过多年的发展才能实现,许多专门的团队致力于该项目。令人难以置信的是,PS的第一个实例是在2015年发现的,但安全研究人员估计它已经活跃了至少5年。“索伦项目”的名字反映了代码中提到的“索伦”,指环王的对手。

PS之所以令人印象深刻,有很多原因,但有两个原因:它单独处理每个目标,例如,软件构件对于每个感染都是唯一的,而且在计算机上发现,它们对网络连接都没有任何敏感。这种感染已在“俄罗斯、伊朗、卢旺达、中国、瑞典、比利时,甚至可能在意大利语国家的**机构、科研中心、军事组织、电信提供商和金融机构”上发现

The threat actor behind ProjectSauron commands a top-of-the-top modular cyber-espionage platform in terms of technical sophistication, designed to enable long-term campaigns through stealthy survival mechani**s coupled with multiple exfiltration methods. Technical details show how attackers learned from other extremely advanced actors in order to avoid repeating their mistakes. As such, all artifacts are customized per given target, reducing their value as indicators of compromise for any other victim.

棱镜/颞

2013年,爱德华·斯诺登(Edward Snowden)向多家新闻机构泄露了高度敏感的数据,涉及众多绝密**数据监控计划的运作。这些程序由美国****局(NSA)和英国GCHQ运营,它们拦截构成互联网主干的光缆中的数据,并用于访问大量私人和个人信息,而无需事先怀疑或锁定目标。

这些庞大的间谍网络的揭露,不仅公众被监视,而且全球**高层成员都是平等(和可取的)目标,因此引起了国际影响。

冰山一角

正如你所看到的,这些国家的威胁行为体包含了一些目前安全研究人员所知的最强大的恶意软件和间谍软件变体。ProjectSauron也让人痛苦地表明,在未来几年里,我们很可能会遇到类似的变型或更糟的版本,这是一个我们已经可以添加飞马的列表。

*******

网络冲突将成为永恒。日益增长的资源消耗、不断增长的全球人口以及全球大国之间的不信任加剧了这场战争,这场战争只能走一条路。

Cyber conflict often mirrors traditional conflict. For example, China uses high-volume cyber attacks similar to how it used infantry during the Korean War. Many Chinese soldiers were sent into battle with only a handful of bullets. Given their strength in numbers, they were still able to achieve battlefield victories. On the other end of the spectrum lie Russia, the U.S., and Israel, whose cyber tactics are more surgical, reliant on advanced technologies and the cutting-edge work of contractors who are driven by competition and financial incentives.

著名的安全研究公司FireEye称之为“C次世界大战”,当一个民族国家越界时,持续升级很可能导致平民死亡。以上述为例,考虑叙利亚目前的局势。我们有一批叛乱分子在武装,他们不了解这将留下什么遗产。给予黑客组织攻击其他国家的自由支配权,很容易给受害者和犯罪者带来意想不到的结果。

Serious cyber attacks are unlikely to be motiveless. Countries carry them out to achieve certain ends, which tend to reflect their broader strategic goals. The relati***hip between the means chosen and their goals will look rational and reasonable to them if not necessarily to us.-- Martin Libicki, Senior Scientist at RAND Corp**all>

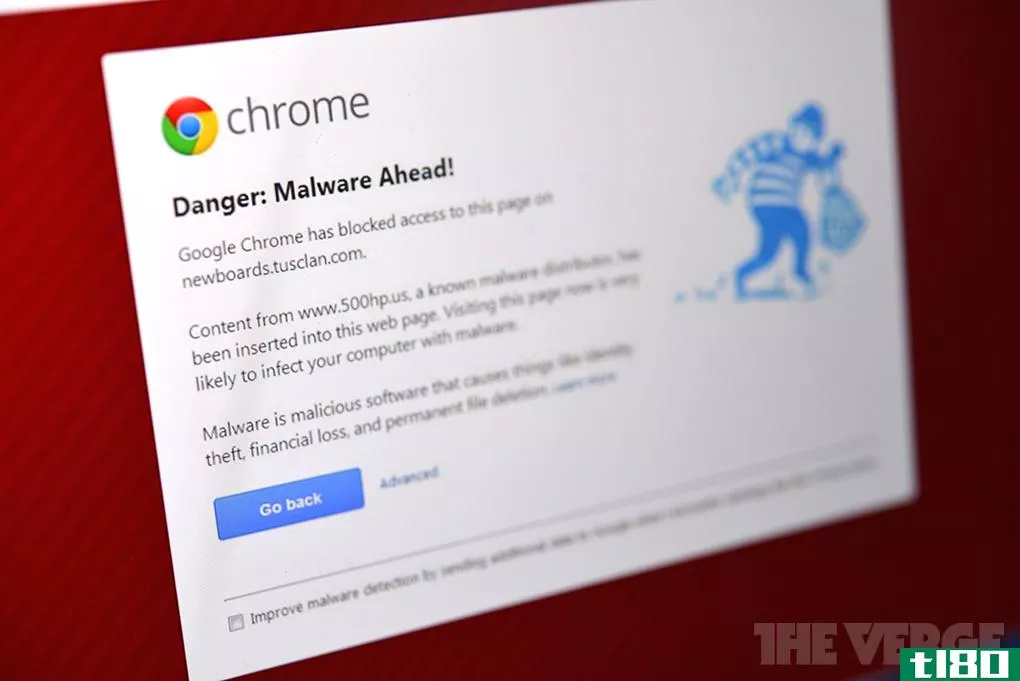

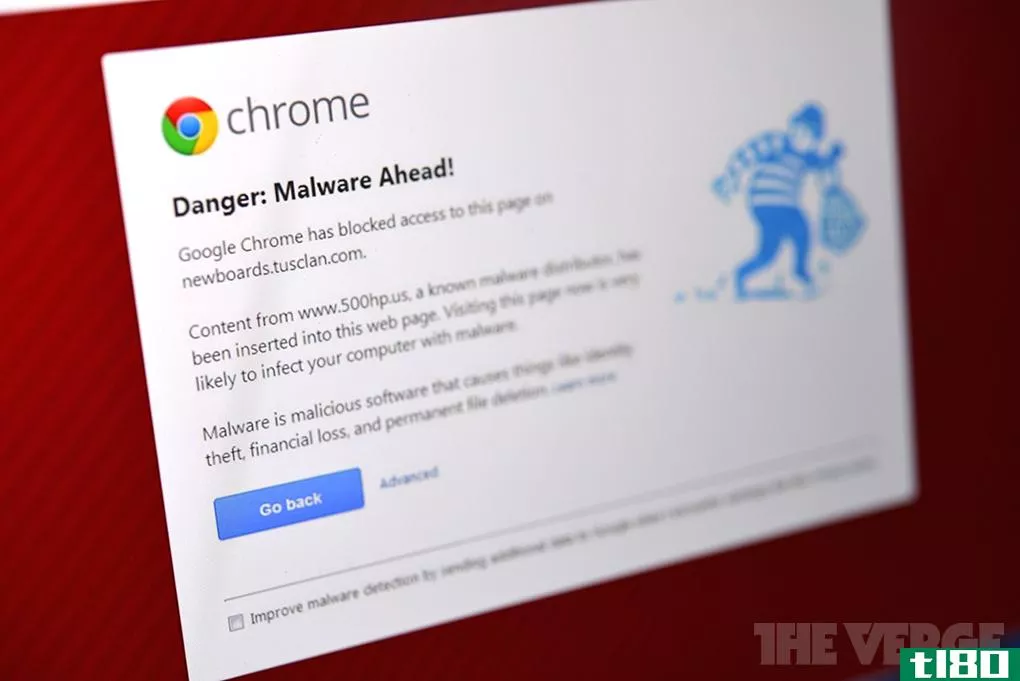

极为强大的恶意软件和间谍软件的出现也引发了一个问题,即民族国家的开发者究竟如何维护自己的安全,阻止这些变种落入网络犯罪之手。例如,安全研究公司SentinelOne发现了“一个专门针对至少一家能源公司的复杂的恶意软件活动”,但他们在一个地下论坛上发现了这些恶意软件,这对于这样一个高级工具来说是极为罕见的。

每个人都输了

像大多数战争一样,赢家很少,而输家却很多。Vitaly Kamlyuk也说过:

I think that humanity is losing to be honest, because we are fighting between each other instead of fighting against global problems which everyone faces in their lives.

无论何时发生战争、物理或网络,它都会转移全球社会面临的其他问题的注意力和资源。也许这只是另一场战争,我们无法控制,我们都必须学会与之生活在一起。

你认为“战争就是战争”还是网络战争有可能失控?你担心你**的行为吗?“武器化”的恶意软件落入“普通”网络犯罪之手如何?下面让我们知道你的想法!

- 发表于 2021-03-17 10:55

- 阅读 ( 200 )

- 分类:互联网

你可能感兴趣的文章

2020年重大网络安全事件及其对您的影响

...部门度过了一年。。。又是怎样的一年。从全球勒索软件攻击到包含数十亿条记录的泄密,它已经拥有了一切。网络安全是一个永恒的新闻专题。没有一个月没有发生重大泄漏、袭击或类似事件。 ...

- 发布于 2021-03-12 01:36

- 阅读 ( 257 )

破解密码最常用的8个技巧

... 黑客攻击都是关于一件事:你的密码。如果有人能猜到你的密码,他们不需要花哨的黑客技术和超级计算机。他们会以你的身份登录。如果你的密码又短又简单,游戏就结束了...

- 发布于 2021-03-12 16:50

- 阅读 ( 340 )

假新闻让你暴露在恶意软件面前!

...活动中飙升,该活动使用了一种新的恶意代码嵌入技术。攻击者找到了将恶意代码嵌入图像文件的方法。一旦图像文件上传到Facebook上,成千上万的用户就可以共享了。嵌入的代码强制最终用户的计算机下载文件,并在双击后自...

- 发布于 2021-03-15 16:09

- 阅读 ( 171 )

盗版《权力的游戏》和其他节目会给你带来怎样的恶意软件

... 这不仅仅是你必须小心的恶意攻击和密码盗取。您下载的内容类型可能具有更高的包含恶意软件的风险。恶意软件发行商知道,某些电视节目的流行意味着人们将不顾风险非法下载。 ...

- 发布于 2021-03-20 21:40

- 阅读 ( 364 )

3种可能使您的kodi box面临恶意软件风险的方法

...在Amazon Fire电视设备上安装该应用程序的人尤其容易受到攻击。 ...

- 发布于 2021-03-24 05:09

- 阅读 ( 215 )

微软在solarwinds黑客攻击的根源上阻止了sunburst恶意软件

微软目前正在封锁太阳风网络攻击中使用的Sunburst后门,该攻击已在全球造成众多受害者。 ...

- 发布于 2021-03-29 00:50

- 阅读 ( 201 )

2020年是linux恶意软件大流行的一年吗?

...常被认为不易受到经常困扰微软Windows系统的各种威胁的攻击。这种安全感大部分来自于数量相对较少的Linux系统,但网络犯罪分子是否开始看到选择质量而不是数量的价值? ...

- 发布于 2021-03-29 07:01

- 阅读 ( 305 )

upnp是否存在安全风险?

...补丁修复了。 图片来源:Carsten Lorentzen在Flickr上 flash-upnp攻击 UPnP不需要用户的任何身份验证。在你的计算机上运行的任何应用程序都可以请求路由器通过UPnP转发端口,这就是为什么上面的恶意软件可以滥用UPnP。你可能认为只...

- 发布于 2021-04-09 02:24

- 阅读 ( 209 )

中国黑客以军事人员为目标,在其电脑上植入恶意软件vfw.org

...的一份最新报告发现了一个针对外国战争退伍军人网站的攻击,据信是由一个驻扎在中国的组织实施的。该组织使用一种被称为“水坑攻击”的策略,利用微软InternetExplorer10中一个此前未公开的漏洞,在访问的计算机上植入恶意...

- 发布于 2021-04-25 08:29

- 阅读 ( 76 )

政府黑客攻击了80%的顶级新闻机构

谷歌研究人员的一份最新报告显示,排名前25位的新闻机构中有21家成为高级恶意软件攻击的目标,这些攻击通常是由国家赞助的组织实施的。谷歌已经追踪国家资助的恶意软件近两年了,但谷歌安全工程师在新加坡黑帽大会上...

- 发布于 2021-04-25 15:47

- 阅读 ( 89 )