如何安全匿名地访问黑暗网络

所以,你想上黑网?别担心,我们不是在评判。有很多完全合法的理由,你可能想访问所有的阴暗的内容。

别开玩笑了,如果你想知道如何以安全匿名的方式访问黑暗网络,那就继续阅读吧。当你想进入黑暗的网络时,你需要采取一些关键的步骤。

1总是使用vpn访问黑暗的网络

我们不会纠缠于什么是暗网或者它是如何工作的。只需说,太多的用户认为,他们是安全的,从窥探眼睛的ISP和**仅仅是因为黑暗网使用洋葱路由技术。

那不是真的。即使你使用Tor浏览器,你的流量仍然可以被任何有足够时间和专业知识的人(例如,FBI!)追踪到你。

记住,Tor浏览器是2018年4月IP泄漏的受害者。绰号为“TorMoil”的缺陷允许用户的操作系统连接到远程主机,完全绕过Tor浏览器。MacOS和Linux用户的风险最大。

因此,你也应该使用VPN连接到黑暗的网络。它将加密您的网络流量,确保其隐藏的窥探者,即使有类似的重复去年的问题。

我们建议使用ExpressVPN或CyberGhost。

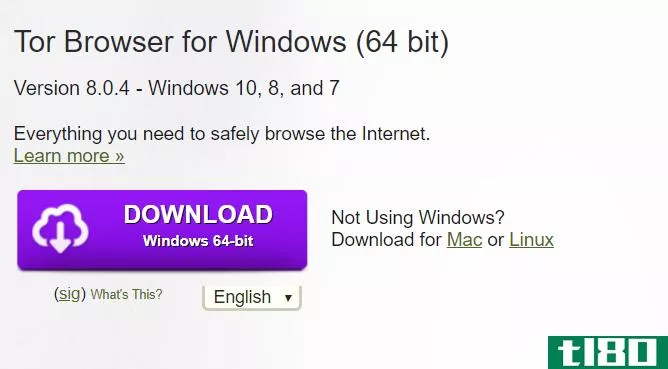

2从官方网站下载tor浏览器

Tor在过去可能有过安全问题,但它仍然是进入黑暗网络最安全、最流行的方式。

由于其市场领先地位和内容的性质,你可以访问时使用它,这应该不奇怪,了解到有很多演员谁想要欺骗应用程序,让你下载一个妥协的版本,而不是。

因此,您不应从官方网站以外的任何来源下载Tor浏览器。你可以在torproject.org网站. 浏览器可以免费下载和使用。

你还需要确保你的黑暗网络浏览器随时更新。否则会使您容易受到安全问题的影响。

如果您想了解更多信息,请查看我们关于安全使用Tor的提示列表。

三。采取安全防范措施

黑暗网络是黑客、网络罪犯、恶意软件创造者和其他你不想在你的机器附近的讨厌类型的流行的宿醉。

可悲的是,暗网的本质意味着你可能会在某个时候遇到它们。理想情况下,您需要通过减少攻击向量的数量,使自己成为尽可能小的目标。

因此,在打开Tor浏览器之前,应该关闭机器上的所有其他应用程序,停止运行不必要的服务,并用一张纸盖住网络摄像头。

一定要看看我们在黑暗网络神话揭穿的文章,这样你就知道什么是真实的,而不是在你访问它之前。

4安装尾部

Amnesiac Incognito Live系统(TAILS)是一个独特的基于Debian的Linux版本,它不会在您的计算机上留下任何用户活动的痕迹,也不会留下操作系统本身的痕迹。

操作系统可以****,并且可以从U盘或DVD实时引导。

TAILS不能在没有直接请求的情况下将cookies或文件保存到硬盘上。您也不会冒浏览器将“页面输出”数据转储到磁盘上的风险(大多数浏览器这样做是为了速度和效率)

此外,TAILS预装了torbrowser;一旦启动并运行,就不必担心额外的步骤。

机器上的所有网络流量都自动通过Tor路由。如果操作系统检测到任何非匿名连接,它将自动阻止它们。

是的,TAILS还有内置的生产力工具,比如文字处理器和电子邮件客户端,这意味着你可以做的不仅仅是在web运行时浏览它。

你可以从tails.boum.org.

5知道你要去哪里吗

当你访问黑暗的网络,你将不会有奢侈的谷歌整齐索引搜索结果供你浏览。结果,你很难找到你想要的东西;你很容易就跌跌撞撞地进入了一个你真的不想去的地方。

因此,我们建议您在打开Tor之前,使用许多目录站点中的一个来决定要访问的页面。

网上有很多很好的资源可以帮助你找到正确的方向,尤其是我们自己的指南,你在谷歌上找不到最好的黑暗网站。

黑暗网络本身也有大量的黑暗网站目录。对于新手和有经验的用户来说,一个最好的开始就是隐藏的Wiki。您可以通过将以下链接粘贴到Tor浏览器中来访问它:

http://zqktlwi4fecvo6ri.onion/wiki/index.php/Main\u页面。

你也应该看看我们关于如何找到活跃的洋葱网站的文章——我们列出了一些最好的黑暗网络目录。

6对所有交易使用加密货币

如果你想从众多黑暗的网络市场中购买东西,在任何情况下都不能使用加密货币以外的任何东西。事实上,你会发现大多数卖家不会接受定期信用卡付款。

当然,诱惑是使用比特币——它是世界上最常见的加密货币,许多人认为它是完全匿名的。实际上,这不是真的。地址重用、连接节点、跟踪cookie和区块链分析等问题意味着有人很可能将您的个人信息链接到交易。

你可以使用“比特币混合器”来匿名化你的代币,但它们很昂贵,需要你信任一个无法追踪的第三方。

相反,你应该使用一个关注隐私的硬币。最常见的两种是莫内罗和茨卡什。我们已经在我们的姐妹网站BlocksDecoded上发布了一个完整的Monero指南。

7关闭所有内容

当你浏览完黑暗的网络,不要偷懒。确保关闭所有浏览器窗口和其他可能连接的内容。

如果您使用了TAILS,请退出操作系统并重新启动到通常的界面。如果您使用过Windows或macOS,最好重新启动计算机。

更多暗网提示

如果您仔细遵循我们提供的七个技巧,您将很好地以一种安全、可靠和匿名的方式访问黑暗网络。

如果你想了解更多关于暗网的知识,请查看我们的《深层暗网视觉指南》,如果你仍然不确定,请浏览这些你可能希望避免使用暗网的原因。

- 发表于 2021-03-18 08:38

- 阅读 ( 297 )

- 分类:互联网

你可能感兴趣的文章

真正的私人浏览:tor的非官方用户指南

...技术来使用它并从中获益。不过,我将在本节中解释它是如何工作的,因为它实际上非常有趣。如果您对技术细节不感兴趣,可以跳到下一节安装TOR浏览器包。 ...

- 发布于 2021-03-13 15:44

- 阅读 ( 612 )

面向偏执狂的linux操作系统:最安全的选择是什么?

... 无论您敏感工作的性质如何,您都将受益于这五种安全的Linux操作系统之一。 ...

- 发布于 2021-03-14 19:20

- 阅读 ( 376 )

tor vs.piratebrowser vs.anonymox:隐私和访问比较

... 值得考虑的是,每个浏览器如何与您的互联网使用相匹配。你对留下可识别数据的痕迹有何真实感受? ...

- 发布于 2021-03-15 10:45

- 阅读 ( 317 )

6个黑暗网络神话被揭穿:背后的真相

... 我经常读到的一句话是,“我如何找到黑暗的网络?”对黑暗网络的感知是它是隐藏的,秘密的,并且远离所有人。事实上,你可以使用Tor浏览器访问黑暗的网络,任何人都可以下载并开始使用。 ...

- 发布于 2021-03-20 13:12

- 阅读 ( 277 )

你现在可以在android上使用tor浏览器了

...况下浏览互联网,它还允许您访问DeepWeb。所以,下面是如何找到活跃的洋葱网站,以及如何安全访问黑暗网络的一些提示。 ...

- 发布于 2021-03-20 15:51

- 阅读 ( 231 )

黑暗市场的数据显示了为什么需要额外的tor安全性

... 下面是他们如何抓住黑暗市场的业主,以及为什么你需要额外的安全,而使用Tor网络。 ...

- 发布于 2021-03-20 17:26

- 阅读 ( 207 )

最适合您的设备的黑色网络浏览器

当你想访问黑暗的网络时,你需要使用一个知道如何访问内容的浏览器。像Chrome和Safari这样的浏览器是不合适的。 ...

- 发布于 2021-03-22 00:04

- 阅读 ( 270 )