什么是代码签名恶意软件?如何避免它?

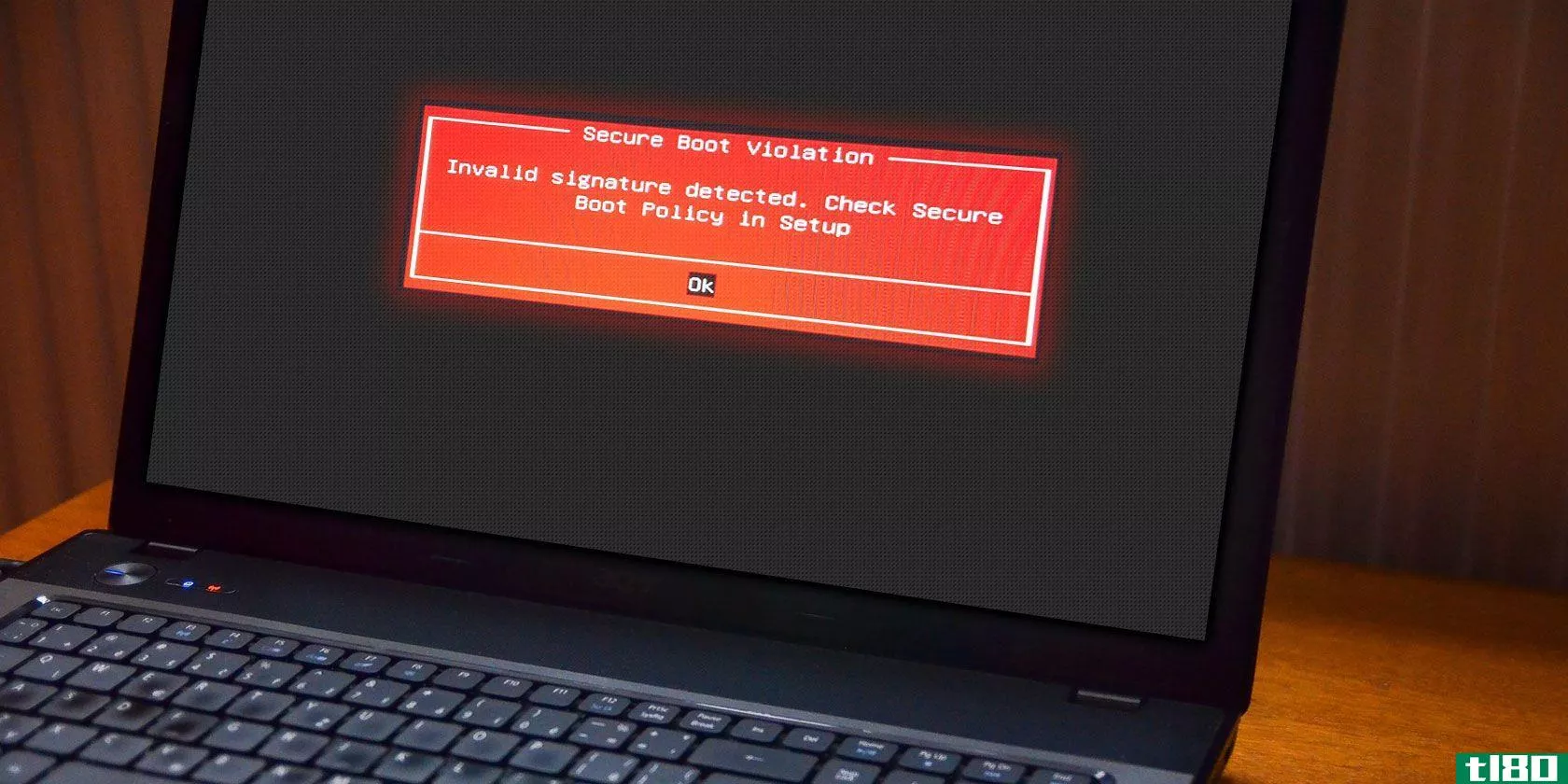

代码签名是对一个软件进行加密签名的实践,这样操作系统及其用户就可以验证它是安全的。一般来说,代码签名工作得很好。大多数情况下,只有正确的软件才使用相应的加密签名。

用户可以安全地下载和安装,开发者可以保护他们产品的声誉。然而,黑客和恶意软件发行商正利用这个精确的系统来帮助恶意代码溜过防病毒套件和其他安全程序。

代码签名恶意软件和勒索软件是如何工作的?

什么是代码签名恶意软件(code signed malware)?

当软件进行代码签名时,意味着软件带有正式的加密签名。证书颁发机构(CA)向软件颁发证书,以确认软件合法且使用安全。

更好的是,您的操作系统负责证书、代码检查和验证,因此您不必担心。例如,Windows使用所谓的证书链。证书链由确保软件在每一步都是合法的所需的所有证书组成。

"A certificate chain c***ists of all the certificates needed to certify the subject identified by the end certificate. In practice, this includes the end certificate, the certificates of intermediate CAs, and the certificate of a root CA trusted by all parties in the chain. Every intermediate CA in the chain holds a certificate issued by the CA one level above it in the trust hierarchy. The root CA issues a certificate for itself."

当系统工作时,您可以信任软件。CA和代码签名系统需要大量的信任。通过扩展,恶意软件是恶意的,不可信的,不应该访问证书颁发机构或代码签名。谢天谢地,在实践中,这就是系统的工作原理。

当然,在恶意软件开发者和黑客找到解决方法之前。

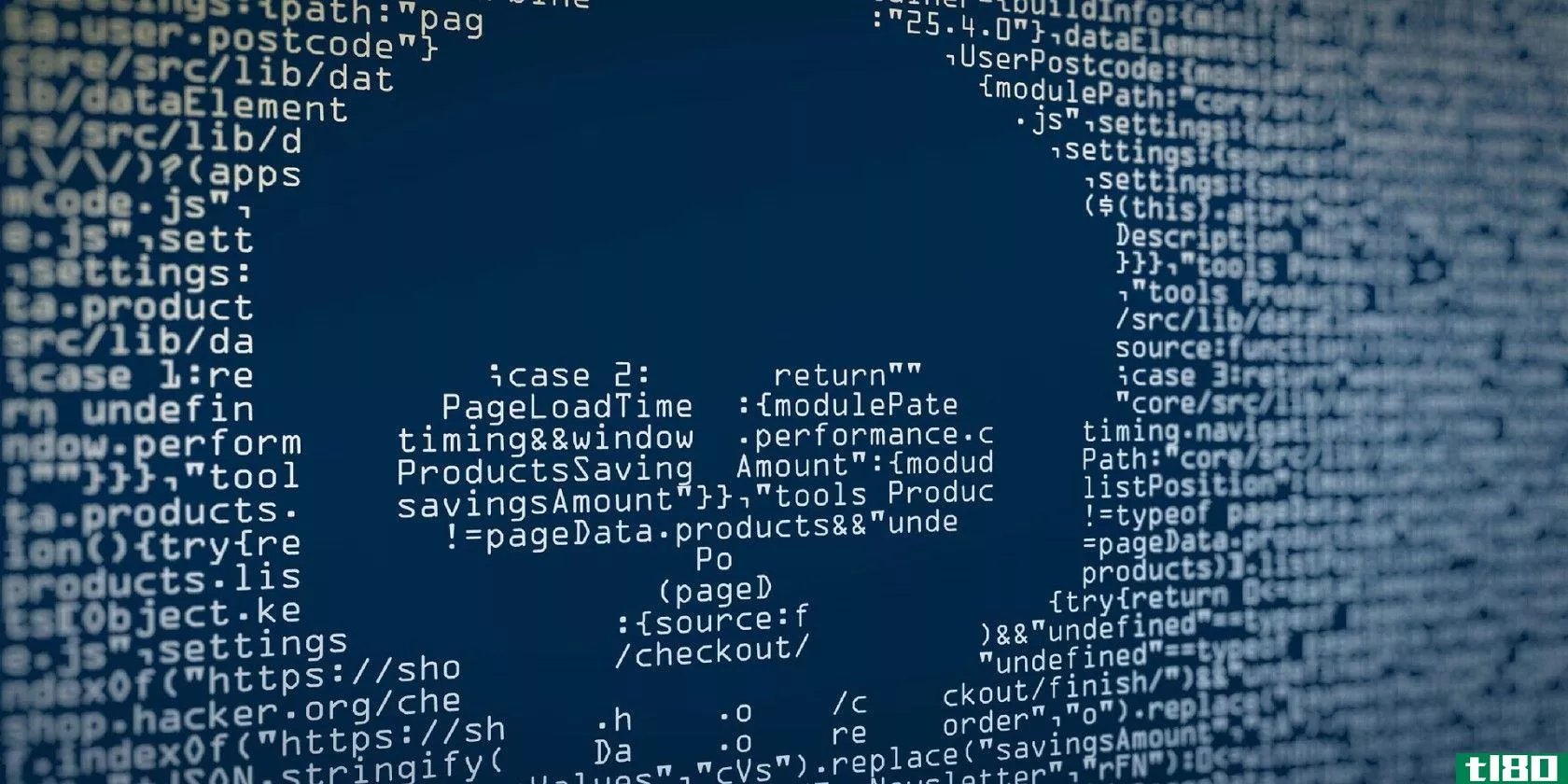

黑客从证书颁发机构窃取证书

你的防病毒软件知道恶意软件是恶意的,因为它对你的系统有负面影响。它会触发警告,用户报告问题,并且防病毒软件可以创建恶意软件签名来保护使用相同防病毒工具的其他计算机。

但是,如果恶意软件开发人员可以使用官方的加密签名对恶意代码进行签名,那么这些都不会发生。相反,当你的杀毒软件和操作系统铺开红地毯时,代码签名的恶意软件会从前门进来。

Trend Micro研究发现,整个恶意软件市场都在支持代码签名恶意软件的开发和分发。恶意软件操作员可以访问他们用来签署恶意代码的有效证书。下表显示了截至2018年4月,利用代码签名逃避杀毒的恶意软件数量。

Trend Micro的研究发现,大约66%的恶意软件是代码签名的。此外,某些恶意软件类型会附带更多的代码签名实例,例如特洛伊木马、Dropper和勒索软件。(以下是避免勒索软件攻击的七种方法!)

代码签名证书来自哪里?

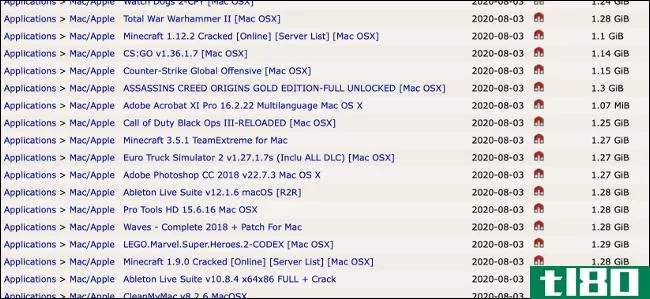

恶意软件分销商和开发人员有两个选择,关于正式签署的代码。证书要么从证书颁发机构(直接或转售)被盗,要么黑客可以试图模仿合法组织并伪造其要求。

正如您所料,证书颁发机构是任何黑客的诱人目标。

不仅仅是黑客助长了代码签名恶意软件的增长。据称,拥有合法证书的无良供应商也向恶意软件开发人员和分销商**受信任的代码签名证书。来自捷克共和国Masaryk大学和马里兰网络安全中心(MCC)的一组安全研究人员发现,有四家机构向匿名买家**[PDF]Microsoft Authenticode证书。

"Recent measurements of the Windows code signing certificate ecosystem have highlighted various forms of abuse that allow malware authors to produce malicious code carrying valid digital signatures."

一旦恶意软件开发人员拥有Microsoft Authenticode证书,他们就可以对任何恶意软件进行签名,试图否定Windows安全代码签名和基于证书的防御。

在其他情况下,黑客不会窃取证书,而是会破坏软件构建服务器。当一个新的软件版本向公众发布时,它带有一个合法的证书。但是黑客也可以在这个过程中包含他们的恶意代码。您可以在下面阅读有关这种类型攻击的最新示例。

3个代码签名恶意软件示例

那么,代码签名的恶意软件是什么样子的?以下是三个代码签名恶意软件示例:

- Stuxnet恶意软件。负责摧毁伊朗核计划的恶意软件使用了两个被盗的证书进行传播,以及四个不同的零日攻击。这些证书是从两个独立的公司——JMicron和Realtek——偷来的,这两家公司共用一栋楼。Stuxnet使用偷来的证书来避免当时新引入的Windows要求所有驱动程序都需要验证(驱动程序签名)。

- 华硕服务器漏洞。2018年6月至11月间的某个时候,黑客入侵了华硕用于向用户推送软件更新的服务器。卡巴斯基实验室的研究人员发现,大约500000台Windows机器在任何人意识到之前就收到了恶意更新。黑客没有窃取证书,而是在软件服务器分发系统更新之前,用合法的华硕数字证书签署了他们的恶意软件。幸运的是,该恶意软件具有很强的针对性,硬编码搜索600台特定机器。

- 火焰恶意软件。Flame modular恶意软件变种针对中东国家,使用欺诈签名的证书来避免被发现。(到底什么是模块化恶意软件?)Flame开发人员利用一种弱加密算法对代码签名证书进行错误签名,使其看起来像是微软已经注销了它们。与携带破坏性元素的Stuxnet不同,Flame是一种间谍工具,用于寻找pdf、AutoCAD文件、文本文件和其他重要的工业文档类型。

如何避免代码签名恶意软件

三种不同的恶意软件变种,三种不同类型的代码签名攻击。好消息是,至少在目前,大多数这类恶意软件都具有很强的针对性。

另一方面,由于使用代码签名来避免检测的恶意软件变种的成功率很高,因此希望更多的恶意软件开发人员使用这种技术来确保自己的攻击成功。

除此之外,防范代码签名的恶意软件也是极其困难的。保持您的系统和防病毒套件的最新是必不可少的,避免点击未知的链接,并仔细检查任何链接,然后再跟随它。

除了更新您的防病毒软件,请查看我们的列表,您可以如何避免恶意软件!

- 发表于 2021-03-20 18:44

- 阅读 ( 234 )

- 分类:互联网

你可能感兴趣的文章

每个操作系统如何保证您的安全

...对系统做那么多的事情,保护它。相反,他们会询问用户什么时候需要做一些重要的事情,所以只有他们手动接受的事情才能通过。 ...

- 发布于 2021-03-12 11:26

- 阅读 ( 197 )

恶意软件是如何进入你的智能手机的?

... 为什么恶意软件供应商想用被感染的应用程序感染你的智能**?原因有两个:金钱和数据。有无数的应用程序永远不会伴随着恶意的刺痛而到来。那么他们如何避免感染,以...

- 发布于 2021-03-13 19:30

- 阅读 ( 252 )

新的osx/dok恶意软件接管了你的mac:该做什么以及如何防止它

...你甚至没有意识到它。以下是所有你需要知道的关于它是什么,如何删除它,以及防止它的步骤。 ...

- 发布于 2021-03-14 17:10

- 阅读 ( 256 )

什么是sip?macos系统完整性保护说明

...多数人都已经适应了后SIP macOS。但你可能仍然想知道它是什么,它到底是做什么的,为什么你最好不要管它。 ...

- 发布于 2021-03-23 21:55

- 阅读 ( 275 )

如何捕获和删除mac上隐藏的启动守护程序和启动代理

... 什么是启动守护程序和启动代理(launchdaem*** and launchagents)? ...

- 发布于 2021-03-24 13:36

- 阅读 ( 395 )

你的wordpress网站被黑客攻击的5个迹象(以及如何避免)

...网站看起来不错。但是,如果突然发现无法登录,会发生什么情况? ...

- 发布于 2021-03-25 08:59

- 阅读 ( 397 )