为什么wi-fi direct没有你想象的那么安全

在两台设备之间传输数据常常是一件费时的事情。电缆、不可靠的蓝牙连接和巨大的耐心都是我们共同痛苦的一部分。

幸运的是,Wi-Fi Direct是一种替代方案。由Wi-Fi联盟开发的Wi-Fi Direct承诺提供传统Wi-Fi网络的速度。两个设备可以直接通信,无需互联网连接。

当然,没有哪项新技术是没有缺点的。根据Black Hat Europe 2017上的研究,Wi-Fi Direct可能会损害我们的安全。在这样做的过程中,它不知不觉地为黑客提供了一条进入我们数字生活的便捷之路——一切都是为了追求便利。

Wi-Fi direct究竟是如何让我们变得脆弱的,我们能做些什么呢?

什么是wi-fi直连(wi-fi direct)?

蓝牙自1994年问世以来,曾被认为是最简单、最快的无线文件传输解决方案。然而,它不是最好的:速度慢,可靠性差。

在此后的近四分之一个世纪里,我们被推进了数字时代,创建、消费和传输的文件远远超过了1994年的规模。Wi-Fi联盟认为他们可以提供帮助,并创建了Wi-Fi Direct——将蓝牙的易用性和Wi-Fi的速度结合起来。

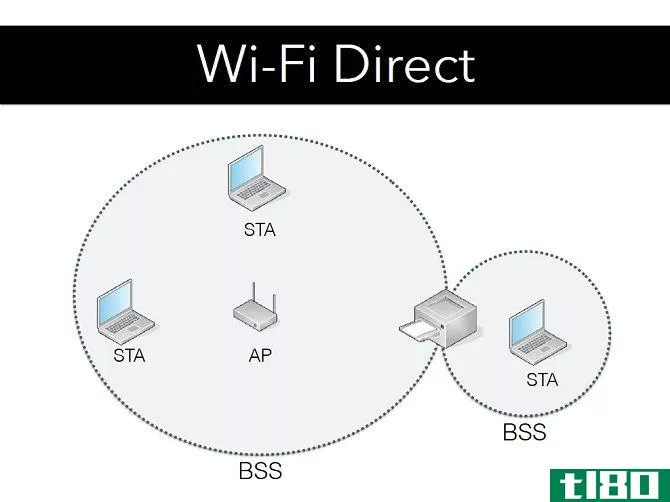

虽然我们将Wi-Fi与互联网联系起来,但它实际上是创建本地无线网络的一种方式。通常情况下,Wi-Fi接入点(AP)都连接到互联网。Wi-Fi Direct不受internet连接的限制。相反,它允许两台设备建立点对点(P2P)Wi-Fi网络,而不需要无线路由器。

尽管Wi-Fi Direct使用了不同的技术,但现实情况是Wi-Fi Direct与蓝牙非常相似——除了速度高达250Mbps(是蓝牙4.0提供的速度的十倍)和AES 256位加密之外。

wi-fi direct如何工作?

Wi-Fi Direct是一个相当混乱的名称。事实上,这听起来很奇怪,像是一种用来轻松连接Wi-Fi网络的服务。不过,这已经作为Wi-Fi保护设置(WPS)存在。

在开发过程中,wifidirect有一个替代名称wifip2p,它更好地总结了协议。两个设备可以直接连接到彼此,而不是连接到中央接入点(AP)。

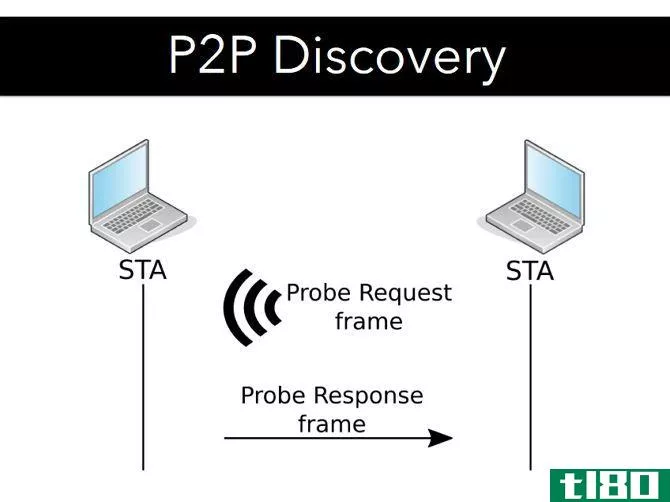

发现过程允许创建Wi-Fi直接连接,它由两种设备状态组成:侦听和搜索。当处于侦听状态时,设备等待接收它可以回答的探测请求,称为被动扫描。

搜索状态或活动扫描发送请求,等待处于侦听状态的设备的响应。要创建P2P网络,两个设备都需要在两种状态之间进行主动切换。

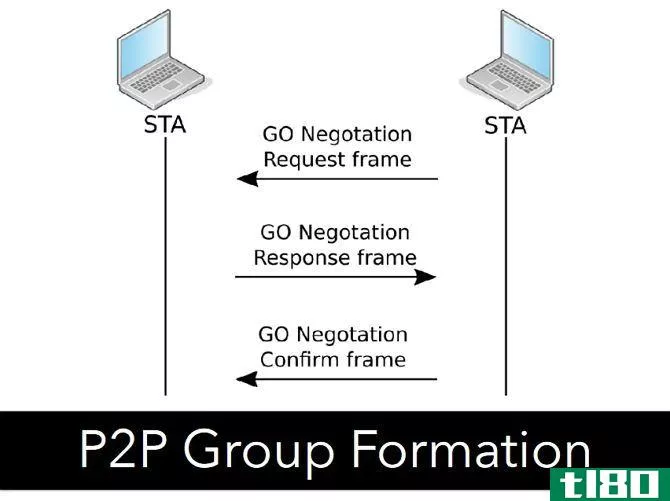

一旦两个设备相互定位,它们就开始协商哪个设备将充当P2P组所有者(P2P-GO)。P2P GO与传统网络中的AP非常相似,允许其他设备连接到它。

打印机、智能电视和类似物联网设备通常被设计成默认的P2P-GOs。它们发射信标帧,以便其他设备能够找到它们,并确定它们是否适合连接。这意味着无需进行GO协商,最终结果是Wi-Fi直接连接和Wi-Fi连接在功能上似乎类似。

wi-fi direct的实现存在问题

实际上,这些技术都不能单独工作。许多支持Wi-Fi Direct的设备也同时连接到标准Wi-Fi网络。例如,家庭打印机可以通过Wi-Fi Direct直接从智能**接收照片,但它也可能连接到您的家庭网络。

设备同时连接到多个网络的能力通常是正的。这也是Wi-Fi Direct最大的漏洞之一。

然而,Wi-Fi Direct作为一种规范并不是罪魁祸首。相反,正是许多设备**商的实施和糟糕的安全实践将您置于风险之中。

这个问题不是Wi-Fi Direct独有的。事实上,这是物联网设备的一个共同弱点。安德烈斯布兰科(Andrés Blanco)在黑帽欧洲(Black Hat Europe)展示的众多例子中,包括惠普(HP)和三星(Samsung)的打印机,以及西部数码(Western Digital)的流媒体设备。

进入点

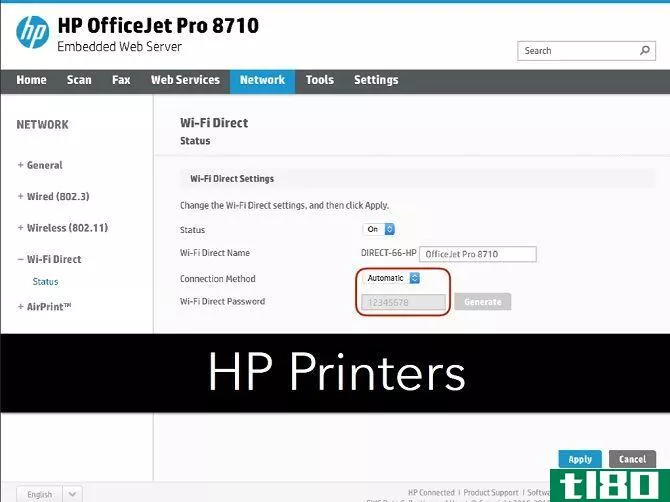

布兰科以惠普OfficejetPro 8710为例进行了研究。打印机支持Wi-Fi Direct,还可以接受到标准Wi-Fi网络的并发连接。打印机的安全管理包括:HTTPS、WPA2、802.1x无线身份验证、PSK和防火墙等。

看完说明书后,你可能会认为你已经投资了一个防弹装置。打印机被设置为P2P GO,因此它可以广播它的存在并允许其他设备连接到它。

Wi-Fi Direct标准规定,一旦请求连接,设备便使用WPS连接协议建立连接。WPS pin是一个8位数字代码,很容易受到暴力攻击。HP对WPS协议的实现是自动允许Wi-Fi直接连接,使用默认的WPS密码“12345678”。

实际上,这允许任何人建立到打印机的Wi-Fi连接,而无需任何身份验证或通知。然后,攻击者可以完全访问打印机——可能包括其打印内存和历史记录——以及打印机所连接的更宽Wi-Fi网络的入口点。

另一个执行不力的例子可以在西部数字电视直播媒体播放器中找到。该设备标准支持Wi-Fi Direct,并自动启用,允许范围内的任何人连接。

然后,连接的设备可以完全访问远程控制功能以及web服务器,并可以对媒体服务器和所有连接的设备进行读/写访问。所有这些权限都是在没有身份验证或通知的情况下授予的。或许不出意外,WD电视直播在2016年停播。

wi-fi direct真的是个问题吗?

许多**商声称,由于Wi-Fi Direct协议的距离限制在100米左右,因此其周围的漏洞并不令人担忧。标准Wi-Fi网络的范围也在100米左右,这对防止攻击几乎没有什么作用。

Wi-Fi Direct协议有缺陷。然而,正如整个科技行业的情况一样,主要缺陷来自硬件**商在保护设备安全方面做得很少。

迫不及待地想用辛苦赚来的钱把你分走,技术开发被重新命名为功能,但却没有时间去保护它们。由于漏洞因设备而异,因此您只能了解网络上的设备。

设置设备时,更改默认设置、禁用不安全功能并使网络安全。在公司被迫面对糟糕的安全标准的成本之前,我们作为用户来防止他们造成的损害。

- 发表于 2021-03-25 20:57

- 阅读 ( 435 )

- 分类:互联网

你可能感兴趣的文章

停电和你的智能家居(没有你想象的那么糟糕)

...居,简单的答案是肯定的。许多类型的智能家居设备即使没有电也能工作。答案越长,就越复杂,而且会因设备而异。 ...

- 发布于 2021-03-12 10:30

- 阅读 ( 430 )

你的wi-fi连接没有你想象的那么安全

保护Wi-Fi连接的WPA2加密安全协议存在缺陷。这是一个允许黑客拦截密码、照片、电子邮件、信用卡信息等的漏洞。它还可能被用来向你随意访问的网站注入恶意软件。 ...

- 发布于 2021-03-12 18:59

- 阅读 ( 168 )

什么是wi-fi菠萝?它会危害您的安全吗?

...当了一个热点蜜罐,让不知情的用户连接到设备上。你有没有注意到,当你把**的Wi-Fi开着的时候,当你回到家时,它会自动连接到你的家庭网络?菠萝利用这个自动连接功能欺骗设备进行连接。通过使用**识别的网络SSID,它可...

- 发布于 2021-03-14 06:27

- 阅读 ( 396 )

智能家居黑客:如何设置你的设备以保持安全

...堡王。事实上,你可能根本不会想到智能家居黑客攻击。为什么会有人想进入你的恒温器或门铃? ...

- 发布于 2021-03-14 18:44

- 阅读 ( 233 )

买一台只有4g lte或wi-fi的平板电脑更好吗?

... 前期价格只是个开始。在没有4G数据计划的情况下使用4G平板电脑是没有意义的。 ...

- 发布于 2021-03-17 07:54

- 阅读 ( 223 )

wi-fi direct:比蓝牙更快的windows无线文件传输

... windows10拥有wifidirect,这是一种无线连接系统,可以轻松地连接设备。要将数据从PC移动到笔记本电脑吗?很容易做到。需要设置无线打印吗?将**连接到电脑? ...

- 发布于 2021-03-18 01:34

- 阅读 ( 409 )

什么是wep wi-fi加密?这就是为什么你不应该使用它

...是多么危险,您不应该在家庭网络上使用它。什么是WEP,为什么人们不建议使用它? ...

- 发布于 2021-03-19 20:20

- 阅读 ( 277 )