模块化恶意软件:新的窃取数据的秘密攻击

恶意软件有各种形状和大小。此外,这些年来,恶意软件的复杂程度已经大大提高。攻击者意识到,试图将恶意软件包的各个方面整合到单个有效负载中并不总是最有效的方法。

随着时间的推移,恶意软件已经变得模块化。也就是说,一些恶意软件变种可以使用不同的模块来改变它们对目标系统的影响。那么,什么是模块化恶意软件,它是如何工作的?

什么是模块化恶意软件(modular malware)?

模块化恶意软件是在不同阶段攻击系统的高级威胁。模块化恶意软件采用了一种更微妙的方法,而不是从前门炸开。

它只需要先安装必要的组件就可以做到这一点。然后,第一个模块没有引起轰动并提醒用户它的存在,而是搜索系统和网络安全;谁负责,运行什么保护,恶意软件在哪里可以发现漏洞,什么攻击最有可能成功,等等。

在成功确定本地环境的范围后,第一级恶意软件模块可以拨回其指挥与控制(C2)服务器。然后,指挥控制系统可以发回更多指令以及其他恶意软件模块,以利用恶意软件运行的特定环境。

与将所有功能打包到单个负载中的恶意软件相比,模块化恶意软件有几个好处。

- 恶意软件的作者可以迅速改变恶意软件的签名,以逃避杀毒和其他安全程序。

- 模块化恶意软件允许各种环境的广泛功能。在这种情况下,作者可以对特定的目标做出反应,或者指定特定的模块用于特定的环境。

- 最初的模块很小,比较容易混淆。

- 将多个恶意软件模块组合在一起会让安全研究人员猜测接下来会发生什么。

模块化恶意软件并不是一个突然的新威胁。恶意软件开发人员长期以来一直有效地利用模块化恶意软件程序。不同的是,安全研究人员在更广泛的情况下遇到更多的模块化恶意软件。研究人员还发现了巨大的Necurs僵尸网络(因分发Dridex和Locky勒索软件变种而臭名昭著)分发模块化恶意软件有效载荷。(到底什么是僵尸网络?)

模块化恶意软件示例

有一些非常有趣的模块化恶意软件的例子。这里有一些你要考虑的。

VPN过滤器

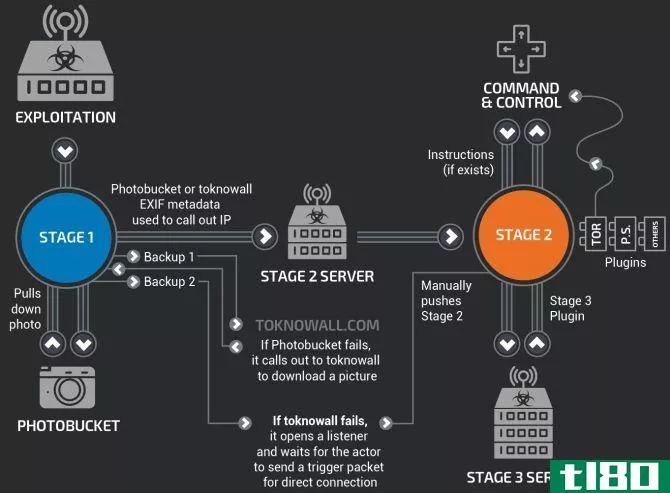

VPNFilter是一种最新的恶意软件变种,它攻击路由器和物联网(IoT)设备。恶意软件分三个阶段工作。

第一阶段恶意软件联系命令和控制服务器下载第二阶段模块。第二阶段模块收集数据,执行命令,并可能干扰设备管理(包括“砖块”路由器、物联网或NAS设备的能力)。第二阶段还可以下载第三阶段的模块,这些模块就像第二阶段的插件一样工作。第三阶段模块包括一个数据包嗅探器,用于SCADA通信,一个数据包注入模块,以及一个允许第二阶段恶意软件使用Tor网络进行通信的模块。

您可以了解更多关于VPNFilter的信息,它来自哪里,以及如何在这里找到它。

t9000型

Palo Alto Networks安全研究人员发现了T9000恶意软件(与Terminator或Skynet无关…或者是?!)。

T9000是一种情报和数据收集工具。T9000一旦安装,攻击者就可以“捕获加密数据,截取特定应用程序的屏幕截图,并专门针对Skype用户”,以及Microsoft Office产品文件。T9000配备了不同的模块,旨在规避多达24种不同的安全产品,改变其安装过程,以保持在雷达之下。

达纳博特

DanaBot是一个多阶段的银行特洛伊木马,作者使用不同的插件来扩展其功能。(如何快速有效地对付远程访问木马)例如,2018年5月,DanaBot被发现参与了针对澳大利亚银行的一系列攻击。当时,研究人员发现了一个数据包嗅探和注入插件、一个VNC远程查看插件、一个数据采集插件和一个允许安全通信的Tor插件。

“DanaBot是一个银行特洛伊木马,这意味着它一定程度上是地理定位的,”Proofpoint DanaBot博客写道然而,正如我们在美国战役中看到的那样,大量参与者的采用表明了积极的开发、地理扩张以及持续的威胁参与者对恶意软件的兴趣。恶意软件本身包含许多反分析功能,以及更新的窃取程序和远程控制模块,进一步增加了其对威胁行为者的吸引力和实用性。”

marap、advisor**ot和cobint

我将三个模块化的恶意软件变种组合成一个部分,因为Proofpoint的优秀安全研究人员发现了这三个变种。模块化恶意软件变种有相似之处,但用途不同。此外,CobInt是Cobalt集团活动的一部分,Cobalt集团是一个与一长串银行和金融网络犯罪有联系的犯罪组织。

Marap和AdvisorsBot都被发现为防御和网络映射确定了目标系统的范围,以及恶意软件是否应该下载完整的负载。如果目标系统有足够的兴趣(例如,有价值),恶意软件会调用第二阶段的攻击。

与其他模块化恶意软件变体一样,Marap、AdvisorsBot和CobInt遵循三步流程。第一阶段通常是一封带有感染附件的电子邮件,该附件带有初始漏洞。如果攻击执行,恶意软件会立即请求第二阶段。第二阶段是侦察模块,用于评估目标系统的安全措施和网络环境。如果恶意软件认为一切都是合适的,那么第三个也是最后一个模块将下载,包括主负载。

证据分析:

- 马拉普

- AdvisorBot(和PoshAdvisor)

- 柯宾

混乱

Mayhem是一个稍微老一点的模块化恶意软件变种,在2014年首次曝光。然而,混乱仍然是一个伟大的模块化恶意软件的例子。Yandex的安全研究人员发现的恶意软件针对Linux和Unix web服务器。它通过恶意PHP脚本安装。

一旦安装,脚本可以调用几个插件来定义恶意软件的最终用途。

这些插件包括一个以FTP、WordPress和Joomla帐户为目标的强力密码破解程序,一个搜索其他易受攻击服务器的网络爬虫,以及一个利用Heartbleed OpenSLL漏洞的工具。

响尾蛇

我们的最终模块化恶意软件变种也是最完整的。出于几个原因,这也是最令人担忧的问题之一。

理由一:DiamondFox是一个模块化的僵尸网络,可以在各种地下论坛上**。潜在的网络罪犯可以购买DiamondFox模块化僵尸网络包,以获得广泛的先进攻击能力。该工具是定期更新,并像所有良好的在线服务,有个性化的客户支持。(它甚至有一个更改日志!)

原因二:DiamondFox模块化僵尸网络带有一系列插件。这些都是通过一个仪表板打开和关闭,不会不适合作为一个智能家居应用程序。插件包括定制的间谍工具、凭证窃取工具、DDoS工具、键盘记录程序、垃圾邮件发送器,甚至还有RAM scraper。

警告:以下视频包含您可能喜欢或不喜欢的音乐。

如何阻止模块化恶意软件攻击

目前,没有任何特定的工具可以防止特定的模块化恶意软件变体。此外,一些模块化恶意软件变种的地理范围有限。例如,Marap、AdvisorsBot和CobInt主要出现在俄罗斯和独联体国家。

也就是说,Proofpoint研究人员指出,尽管目前地理位置有限,但如果其他罪犯看到这样一个使用模块化恶意软件的既定犯罪组织,其他人肯定会效仿。

了解模块化恶意软件如何到达您的系统是很重要的。大多数使用受感染的电子邮件附件,通常包含带有恶意VBA脚本的Microsoft Office文档。攻击者使用此方法是因为很容易向数百万潜在目标发送受感染的电子邮件。此外,最初的漏洞很小,很容易伪装成Office文件。

和以往一样,确保系统保持最新,并考虑投资Malwarebytes Premium——这是值得的!

- 发表于 2021-03-22 23:32

- 阅读 ( 246 )

- 分类:互联网

你可能感兴趣的文章

小心广告软件:它是什么和7种方法来保持安全

...款而没有阅读它们。谢天谢地,并非所有的广告软件都是恶意软件。有些是完全安全的,合法的,合乎道德的。然而,一些开发人员或黑客引入恶意广告软件,可能会伤害您或您的设备。你也可以通过从第三方平台下载软件或应...

- 发布于 2021-03-11 09:30

- 阅读 ( 340 )

关于基于golang的恶意软件,您需要了解什么

Golang正在成为许多恶意软件开发人员的首选编程语言。根据网络安全公司Intezer的数据,自2017年以来,在野外发现的基于Go的恶意软件菌株数量增加了近2000%。 ...

- 发布于 2021-03-11 10:52

- 阅读 ( 305 )

破解密码最常用的8个技巧

当你听到“安全漏洞”时,你会想到什么?一个恶意的黑客坐在布满矩阵式数字文本的屏幕前?或者一个住在地下室的少年已经三个星期没见日光了?一台强大的超级计算机试图入侵整个世界怎么样? ...

- 发布于 2021-03-12 16:50

- 阅读 ( 342 )

什么是数据泄露?您如何保护自己?

...或数字攻击的通称是安全事件。这涵盖了广泛的问题,如恶意软件感染、网络钓鱼企图、分布式拒绝服务攻击以及员工丢失或被盗设备。 ...

- 发布于 2021-03-18 16:20

- 阅读 ( 233 )

什么是代码签名恶意软件?如何避免它?

...国家,使用欺诈签名的证书来避免被发现。(到底什么是模块化恶意软件?)Flame开发人员利用一种弱加密算法对代码签名证书进行错误签名,使其看起来像是微软已经注销了它们。与携带破坏性元素的Stuxnet不同,Flame是一种间...

- 发布于 2021-03-20 18:44

- 阅读 ( 240 )

5种保护自己免受键盘记录者攻击的方法

... 不幸的是,Keylogging恶意软件非常常见。通常情况下,恶意软件变种会打包一个键盘记录器,以获得最大的伤害,并增加攻击者的投资。幸运的是,有几种方法可以保护您的系统免受键盘记录...

- 发布于 2021-03-24 04:38

- 阅读 ( 328 )