5种最著名的计算机病毒及其可怕的影响

每当PC或移动设备的漏洞被发现时,人们自然会对其影响感到恐慌。但为什么呢?如果你从未经历过病毒带来的灾难性后果,你很容易轻描淡写病毒的影响有多大。

但重要的是我们总是从过去中吸取教训。这些著名的电脑病毒有力地证明,任何人和每个人都可能成为毁灭性数据丢失的受害者。

1莫里斯蠕虫

让我们从恶意软件的一个最重要的例子开始。莫里斯蠕虫是第一个被主流媒体覆盖的恶意程序,因为它的大规模反响。

1988年11月2日,蠕虫病毒被释放,在24小时内,估计有10%连接到互联网的电脑受到影响。恶意软件通过在临时文件夹中创建文件来复制自身,从而减慢了数千个系统的运行速度。

在软件被删除之前,这些电脑都变得毫无用处(感染后90分钟内)。这大约花了两天时间。从整个网络中删除它自然需要更长的时间。例如,加州大学伯克利分校(universityofcalifornia,Berkeley)估计,彻底清除电脑上的蠕虫病毒需要20个工作日。

然而,这并不是恶意的。罗伯特·塔潘·莫里斯(roberttappanmorris)创建了这个项目,作为测试互联网规模的一种方式。据估计,这是一个编码错误,每个机构的成本高达53000美元——至少根据莫里斯案的法官所说。据估计,这种蠕虫的总成本在25万到9600万美元之间。

莫里斯现在是世界上最著名的黑客之一,是第一个根据1986年《计算机欺诈和滥用法案》被判有罪的黑客。

他被罚款10050美元,并被判处三年缓刑,外加400小时的社区服务。尽管这种蠕虫造成了损害,但考虑到这是一个简单的错误,一般认为这是一个严厉的判决。他现在为麻省理工学院工作。

2梅丽莎病毒

从预言家好奇的乔治和埃博拉病毒到我们采用“蛙人”这个词,《辛普森一家》影响了社会的方方面面。也许最令人惊讶的是梅丽莎病毒,灵感来自1990年的一集节目。。。还有一个在迈阿密工作的脱衣**。

让我们倒带。被感染的Word文档并不是什么新鲜事。

尽管有传言说第一个影响Word的“野生”宏病毒可以通过电子邮件感染,但事实并非如此。相反,概念病毒是由专业公司意外传播的。微软自己也有部分责任,当它运送Windows95软件兼容性测试光盘含有病毒。

但这个概念是梅利莎病毒的先驱。一个Word文件被上传到Usenet讨论组,另类1999年3月。这包含了80个****的密码列表,所以你可以想象有多少人下载了它。一旦他们这样做了,它会自动转发到Microsoft Outlook通讯簿的前50个联系人。

然后它发送了其他Word文件,这意味着个人信息可能会被发送给家人、朋友和同事。这对私人和公司网络造成的损失估计为8000万美元。

其中一个怪癖是用“22,加上三个字的分数,加上使用我所有信件的50分”来破坏文件。游戏结束了。这是天才巴特写的,巴特在拼字游戏中作弊,意思是“一只又大又笨、秃顶的北美猿猴,没有下巴,脾气暴躁”。

梅丽莎病毒是以其创造者大卫·史密斯在佛罗里达遇到的脱衣舞娘命名的。史密斯被判10年徒刑20个月,但他没有为了任何经济利益而这样做。不过,他随后协助联邦调查局抓获黑客,为此,他的房租、保险费和公用事业费都是为了…

三。我爱你

三个每个人都想听的词——但不是以这种形式。

这与梅利莎病毒采取了类似的方法,但破坏性要大得多。这是一个蠕虫通过一封主题为“我爱你”的电子邮件传播。它附带了附件“情书”-YOU.txt.vbs". 一旦打开,它会将自己发送给Outlook通讯簿中的每个人,使之成为当时传播最快的病毒之一。

据说在10天内就有超过5000万的用户。

更麻烦的是它覆盖文件的能力。如果你没有备份(个人网络也相对较少),你将不得不告别你的jpeg和音频文件。其他被覆盖的文件类型包括CSS、HTA和JSE。

更重要的是,它从互联网上收集私人信息,尤其是密码。

在一些公司对这一主题行变得明智之后,黑客们引入了“母亲节订单确认”、“笑话”和“病毒警报”的变体,后者应该来自赛门铁克。

2000年5月,就在它起源于菲律宾几个小时后,一些地方被迫下线,以保护自己免受进一步的损害。其中包括五角大楼和福特汽车公司。

据估计,美国各地的公司清除蠕虫病毒的成本高达150亿美元。

4诺维格

这就是:有史以来传播最快的电子邮件蠕虫。

这超出了我爱你的影响,还有待超越。但愿永远不会。因为MyDoom及其变种在全球造成了385亿美元的损失。

蠕虫的作用原理与ILOVEYOU相似:一封带有误导性主题(如“邮件传递系统”)的电子邮件中包含一个附件,一旦打开,它就会将自己发送到本地文件中的地址。以前的蠕虫只针对有限数量的联系人,而MyDoom并不挑剔。

它试图通过不以**机构和安全公司的地址为目标而受到关注。MyDoom可以进一步阻止设备运行安全软件更新!

该病毒最令人担忧的部分是它能够在系统中打开后门漏洞,供黑客利用。有些后门还开着。

它在网络上造成了混乱:最初的压力来自于对主流网站的分布式拒绝服务(DDoS)攻击,比如SCO集团和微软。随后的迭代影响了谷歌和其他搜索引擎,因为大量来自损坏的PC的请求试图使服务器崩溃。

它的影响部分源于它的寿命。MyDoom最初是在2004年1月被发现的,但此后许多年中,偏差又重新出现。其中包括2009年7月袭击美国和韩国基础设施的网络攻击。

它的创造者从未被发现,考虑到它的多产性,这似乎很奇怪。MyDoom的起源地是俄罗斯。一个线索可能来自蠕虫体内的信息:“安迪,我只是在做我的工作,没有什么私人的,对不起。”。

5万纳克里

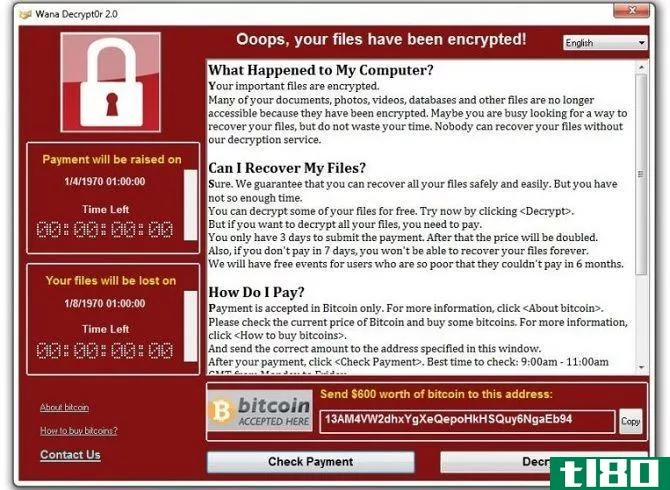

回想一下2017年5月,你会想起很多关于万纳克里的恐慌。这是有正当理由的。尽管只持续了几天,但勒索软件在全球20万至30万台电脑上传播。

它特别残忍:在微软Windows中使用后门攻击,它将加密设备上的所有数据,并将你的文件勒索。很显然,解密这些信息的费用高达600美元(使用比特币),尽管实际上,即使支付费用也不会节省你的电脑。尽管如此,一些用户还是付出了代价,尽管付出的努力是徒劳的。网络犯罪分子收到超过13.06万美元的付款。

一旦被感染,电脑屏幕就会锁定,显示红色警告和两个倒计时,一个直到赎金需求上升,另一个直到文件被永久删除。

幸运的是,微软迅速采取行动,发布更新以对抗威胁。

最大的受害者之一是英国国家卫生服务局(NHS)。许多医疗机构运行旧的操作系统,包括windowsxp。

我们能从计算机病毒中学到什么?

的确,我们应该永远向过去学习。我们能从这些安全威胁中学到什么?

首先当然是安装可靠的安全软件。这是你的第一道防线。你还应该为你的所有文件创建一个备份——最重要的是,一旦备份完成就拔掉它——以保护自己免受勒索。

你需要保持怀疑,因为这么多蠕虫是通过电子邮件传播的。即使和你认识的人在一起。学习如何发现假电子邮件,不要下载任何东西,除非你绝对确定它是什么和谁发的!

图片来源:scanrail/照片

- 发表于 2021-03-24 11:41

- 阅读 ( 155 )

- 分类:互联网

你可能感兴趣的文章

5种最坚固、最耐用的便携式硬盘和SSD

硬盘驱动器(HDD)掉落时可能会损坏。固态驱动器(SSD)的读写周期有限。那么,如果你想要一个坚固耐用的便携式硬盘,并且可以安全地存储数据,你应该买什么呢? ...

- 发布于 2021-03-13 05:04

- 阅读 ( 325 )

5种最流行的播客格式:哪种最适合你?

你的播客可能会更好。也许你是按照我们的指导,成功地发布了一个播客。您可能已经学会了我们的建议,以简化您的播客后期**。但你已经注意到播客正在衰退,你不知道该怎么办。 ...

- 发布于 2021-03-14 14:50

- 阅读 ( 554 )

什么是网络战、网络恐怖主义和网络间谍?

... 麦克菲报告中提到的著名受害者包括国际奥委会、世界反***机构、联合国和东南亚国家联盟或东盟。 ...

- 发布于 2021-03-28 04:06

- 阅读 ( 258 )

四种最常见的车间伤害及处理方法

没有人喜欢考虑车间的伤病,但知道如何处理他们的时候,他们会很好。把杂志整理成一个清单,列出如何处理你可能看到的最常见的四种伤害。对于任何紧急情况,你都需要评估情况并尽快拨打911,但在此期间你所做的是很重...

- 发布于 2021-05-17 11:06

- 阅读 ( 105 )

理解斐波那契数及其作为研究工具的价值

...,而另一些人则认为这种方法过于耗时和复杂。 了解著名的意大利人 意大利人莱昂纳多·皮萨诺·斐波那契(Leonardo Pisano Fibonacci)正是在与父亲的旅行中,学会了古印度的九符号体系和其他数学技能,从而发展了斐波那契数...

- 发布于 2021-06-02 15:39

- 阅读 ( 172 )

企业如何利用衍生品对冲风险

...助您评估公司使用衍生品对冲风险的情况,我们将介绍三种最常见的使用衍生品对冲风险的方法。 关键要点 如果使用得当,公司可以使用衍生工具来帮助减轻他们可能面临的各种金融风险。 使用衍生工具进行对冲的三种常...

- 发布于 2021-06-03 03:34

- 阅读 ( 196 )

麦克菲(mcafee)和恶意字节(malwarebytes)的区别

...公司之一。McAfee由John McAfee在20世纪80年代中期创立,当时计算机病毒开始对大多数用户构成威胁。麦克菲在洛克希德公司工作时,突然发现一种不同的病毒感染了他的电脑。这种病毒被命名为大脑病毒,这种病毒能够清除硬盘上...

- 发布于 2021-06-26 03:15

- 阅读 ( 224 )

如何计算缓冲容量(calculate buffer capacity)

...近的14 pKb的碱及其结合酸盐。 缓冲比 两组分的缓冲比由著名的亨德森-哈塞尔-巴赫方程求得 pH=pKa+对数B/A(B=碱,A=酸) 缓冲容量 缓冲容量告诉我们缓冲液有多强,能承受任何碱或酸的加入。这取决于两个因素,缓冲比和两种...

- 发布于 2021-06-27 00:24

- 阅读 ( 1018 )

t检验(t-test)和p值(p-value)的区别

...和结论占上风。在所有的检验和结果中,t检验和p值是两种最令人困惑的假设方法。而这两者是在同一个统计子集中发现的,并提供了进一步的假设度量,同时又是相互关联的。这两个测试不一样!测试(ttest) vs. P值(pvalue)T检验与...

- 发布于 2021-07-09 15:46

- 阅读 ( 2168 )

法西斯主义(fascism)和帝国主义(imperialism)的区别

...帝国、古埃及和大英帝国等国的历史中,发现了一些比较著名的帝国主义例子。 马克思主义历史学家沃尔特·罗德尼认为,帝国主义意味着****扩张。他声称,根据其竞争体系的内在逻辑,资本家被迫在欠发达国家寻找机会,试...

- 发布于 2021-07-13 07:45

- 阅读 ( 390 )