工作场所中的证书泄露和内部威胁风险

当涉及到可行的数据安全时,泄露的凭据和内部威胁会导致灾难。资源的缺乏、从传统基础设施到基于云的模型的快速转变,以及大量无法管理的IT帐户的涌入,都是造成当今工作场所日益增长的数据威胁的原因。

现在让我们深入探讨泄露账户和内部威胁。

泄露的凭据

一份《网络安全内幕人士2020年内幕威胁报告》的结论是,63%的组织认为特权IT用户是对安全的最大潜在威胁。

对于大多数用户来说,泄露的凭据是在多个网站上重复使用相同密码、不经常更改密码或不对其密码应用复杂性的最终结果。这为恶意威胁参与者提供了轻松破解密码和访问用户帐户的机会。

除了这些导致凭据泄露的一般原因外,还有一些其他因素也在起作用,这些因素可能会将任何用户扔进安全攻击和凭据泄露的地牢。

网络钓鱼

你有没有想过,为什么一个名人通过电子邮件或银行给你发了一个链接,让你拿到一大笔现金?如果你经常遇到这种情况,那么你就是网络钓鱼攻击的目标。

这种性质的妥协主要是通过电子邮件产生的,并且包含一个指向恶意URL的链接。一旦点击URL,就会启动一个网站,它可以下载恶意软件、执行远程代码、明显地用勒索软件感染计算机,或者请求进一步的用户凭据。

有很多方法可以进行网络钓鱼攻击,但最流行的方法是通过发送一个令人信服的电子邮件给无辜的用户伪装的网址等待点击。主要目的是欺骗电子邮件收件人,使其相信邮件是从受信任的实体发送的,或者对他们有价值。例如,这些信息可以伪装成来自他们银行账户的信息,或者来自同事的电子邮件。

几乎大多数网络钓鱼邮件都带有可点击的链接或可下载的附件,这使得最终用户很容易点击并陷入陷阱。

网络钓鱼攻击可以追溯到20世纪90年代,现在仍然是最流行的,因为新的和复杂的网络钓鱼技术正在由威胁行为者开发。

导读:遭遇网络钓鱼攻击后该怎么办

维辛

就像网络钓鱼一样,vishing攻击也是通过欺骗用户提供有价值的信息来实现的。这种攻击主要是以诱人的语音邮件的形式进行的,语音邮件配有如何拨打某个号码和提供个人信息的说明,这些信息随后被用于窃取身份和其他恶意目的。

短信诈骗

这也是一种以短信或短信的形式诱骗受害者的攻击。它依赖于与以前攻击相同的情感诉求,并推动用户点击链接或执行某些操作。

泄露凭据的解决方案

所有账户折衷都有相同的目的,但交付方式不同。以下是一些措施,可以帮助你恢复和保护自己,从未来的妥协。

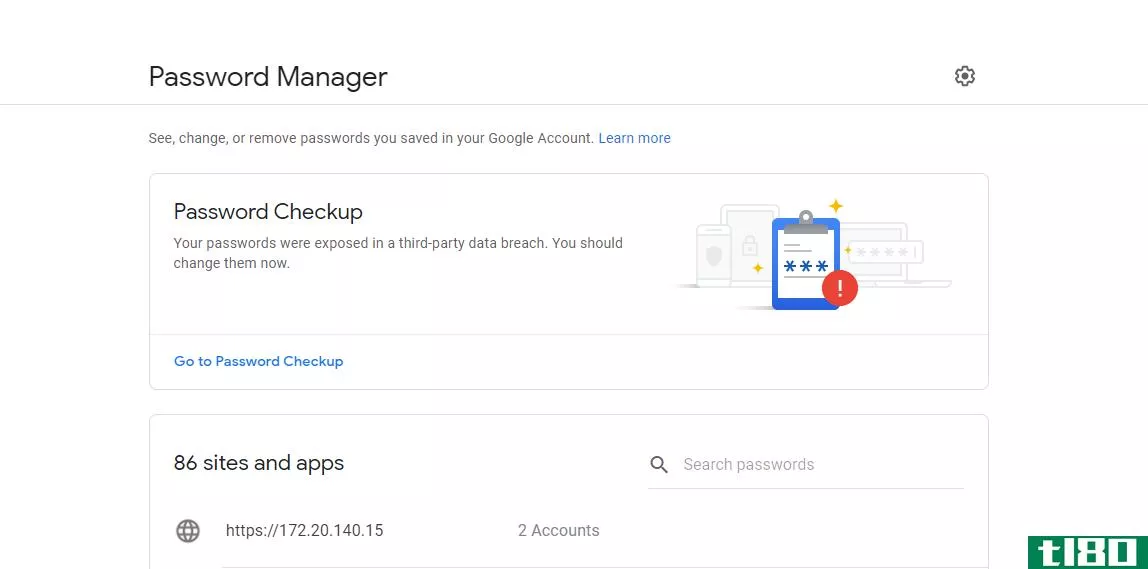

- 使用你的浏览器的内置工具,如谷歌的密码管理器来检查你的密码是否被泄露。

- 重置密码或禁用泄露帐户。

- 使用像LastPass这样的密码管理工具来生成复杂的密码并安全地存储它们。

- 通过可信的反病毒引擎和反恶意软件,采用强健的端点安全性。

内部人士的威胁

顾名思义,内部威胁是一种源于目标公司内部的安全漏洞。在他们军火库中的众多**中,攻击者利用各种社会工程战术使用内部威胁。

主要的威胁行为体可以是任何不满的现任或前任雇员、承包商或商业伙伴,也可以是他们的组合。有时,威胁参与者可能是在不知不觉中提供信息的数据贿赂的无辜受害者。

内部威胁参与者

2019年进行的一项Verizon数据泄露研究报告发现,34%的数据泄露是通过内部人员进行的。在每个组织内部,有三种类型的潜在威胁行为者。

旋转斗篷

这些是公司内部的威胁行为者,他们故意恶意窃取信息以获取利润。通过滥用特权,他们掌握了公司的敏感信息和机密,甚至破坏了项目以获得优势。

典当

典当只是无辜的雇员或易受伤害的目标,他们错误地分享信息。在某些情况下,他们甚至可能被Turn斗篷诱使分享信息。

这些员工也可以被归类为粗心的员工,因为他们可能不遵守标准的安全协议,例如,他们可能会让自己的计算机处于未锁定和无人看管的状态,与同事共享凭据或授予不必要的权限。

妥协的员工

妥协的员工对任何组织都构成了最大的内部威胁。由于大多数受到威胁的员工并没有意识到这一点,他们可能会在不经意间不断散布安全风险。例如,员工可能在不知情的情况下单击了允许系统内攻击者访问的仿冒链接。

内部威胁解决方案

以下是一些有助于抵御内部威胁的解决方案:

- 通过提供安全意识培训,培训用户识别恶意电子邮件。用户还应学会如何在未经完全验证的情况下不点击电子邮件中的任何内容。

- 进行用户和实体行为分析(UEBA),这是一个考虑正常用户行为模式并标记可疑行为的过程。这种方法背后的想法在于,黑客可以猜测凭据,但不能模仿某个用户的正常行为模式。

- 通过将所有恶意URL和IP地址添加到防火墙web筛选器以永久阻止它们来实现网络安全。

阅读更多:最好的计算机安全和防病毒工具

远离常见威胁

如今,泄露账户凭证和内部威胁正以惊人的速度迅速增长。再加上上述描述和缓解方案,您现在应该能够防止自己成为这些恶意攻击的牺牲品。

永远记住,当涉及到用户安全时,预防肯定比治疗好。

- 发表于 2021-03-27 04:16

- 阅读 ( 156 )

- 分类:互联网

你可能感兴趣的文章

危机管理(crisis management)和风险管理(risk management)的区别

...制定的。在这里,危机是一种突然而意外的情况,它会在工作场所引起人们的不安。危机是由风险引起的事件。危机管理是一个被动的过程。危机是在没有事先警告的情况下发生的。出现这些紧急情况的原因包括:, 技术故障...

- 发布于 2020-10-20 11:25

- 阅读 ( 898 )

2021年5个新的安全威胁你应该注意

...erting服务,你就会受到影响。如果您安装了这些应用程序中的任何一个,那么您都会受到影响。然而,该广告库可供任何Android开发人员使用,而且可能不仅仅由Trend Micro确定的开发人员提供。 ...

- 发布于 2021-03-12 07:50

- 阅读 ( 298 )

关于maze勒索软件攻击你需要知道什么

想象一下,写一封重要的工作邮件,突然失去了对一切的访问。或者收到恶意错误信息,要求比特币解密你的电脑。可能有许多不同的情况,但有一点是相同的所有勒索软件攻击攻击者总是提供如何让您的访问返回指令。当然,...

- 发布于 2021-03-26 17:37

- 阅读 ( 233 )

赛博朋克2077工作室成为勒索软件攻击的受害者,数据泄露受到威胁

...这款游戏发布前的几个月里,该开发商的员工被迫长时间工作,开发商也因此受到批评。

- 发布于 2021-04-16 08:51

- 阅读 ( 153 )

新闻编辑室可以从facebook的威胁建模中学到什么

...席安全官有时被使用,因为只有一个小的物理安全部分的工作。我在雅虎有CISO头衔,在Facebook有CSO头衔。在后一项工作中,我的职责分为两类。 首先是传统的防御性信息安全角色。基本上,监督中央安全团队,试图了解整个公...

- 发布于 2021-04-17 22:01

- 阅读 ( 216 )

windows xp源代码在线泄漏

...码,但一位Windows内部专家已经找到了微软的NetMeeting用户证书根签名密钥。 部分源代码泄漏还引用了微软的WindowsCE操作系统、MS-DOS以及其他泄露的微软资料。奇怪的是,这些档案中还提到比尔·盖茨的阴谋论,显然是在试图传播...

- 发布于 2021-04-18 02:19

- 阅读 ( 115 )

塔吉特的网络安全团队在黑客攻击前数月提出了担忧

塔吉特的安全人员可能已经意识到零售商系统中的漏洞,几个月前,一个大规模的漏洞泄露了数百万购物者的数据。《华尔街日报》报道说,至少有一名内部分析师呼吁彻底审查目标公司支付终端周围的防御系统,这些终端后来...

- 发布于 2021-04-25 08:37

- 阅读 ( 137 )

ashley madison的数据泄露是每个人的问题

... 最明显的例子就是Ashley Madison的密码重置功能。它的工作原理和你见过的其他几十次密码重置一样:你输入你的电子邮件,如果你在数据库中,他们会发送一个链接来创建一个新密码。正如开发者特洛伊·亨特指出的那样,...

- 发布于 2021-04-30 19:46

- 阅读 ( 187 )

什么是不同类型的计算机安全风险?(the different types of computer security risks?)

...位或防范。例如,不满的前雇员或现任雇员可能会在网上泄露有关公司安全或计算机系统的信息。这会使外部攻击者(如黑客)获得内部信息,从而更容易渗透系统并造成损害。为防止此类行为,通常需要在雇佣安全人员时采取...

- 发布于 2021-12-08 19:09

- 阅读 ( 141 )

什么是数据丢失预防?(data loss prevention?)

...和发布数据的风险。定期进行系统审核,以确保系统正常工作,并在安全漏洞被利用之前找到它们。这种主动预防性的计算机安全方法有时会对不构成安全威胁的用户使用系统造成繁重的限制,这是综合安全系统的不幸后果。 ...

- 发布于 2021-12-13 12:55

- 阅读 ( 154 )