什么是生物识别技术在计算机安全中的应用?(the uses of biometrics in computer security?)

在未来但真实的数字化人类活动世界中,计算机有助于加快私人交易,并应提供更安全的环境。计算机安全中的生物识别技术使计算机能够更准确地看到人,以便于做出适当的反应。通过电子分析独特的个体特征,如声音或眼睛中的静脉模式,计算机在访问有价值的信息或操作之前准确地测量这些属性以确认身份。电子测量技术可以适应各种各样的生物特征,例如声音模式、手的几何结构,当然还有指纹。依靠生物识别技术可以抵消钥匙、身份证和磁条卡丢失带来的安全风险。

从本质上讲,生物特征识别技术在计算机安全中的应用结合了人类接触和测量技术。换句话说,它解决了将人类活动转化为可测量计算系统的挑战。生物识别技术可以增强安全网络和财产自动化系统。技术可以包括对人体的分析,如面部骨骼结构和特征、虹膜和视网膜分析、指纹和声音。

生物特征识别在计算机安全中的主要目的是增强用户操作和组织安全。能够熟练评估人的身份和活动的计算机能够更熟练地发出适当的响应信号,例如允许进入或打开门。生物特征识别技术可以确保私人交易的身份,并通过删除授权过程中的步骤加快交易,同时通过更自动化的保护层提高安全准确性。例如,他们通过触摸指纹解锁车门,或者通过语音匹配验证数字密码。

另一方面,生物特征识别在计算机安全中的某些应用可能会引起对隐私的一些担忧。例如,许多被动系统可以在公众看不见和不知道的情况下运行。其中一些设备使用面部识别技术进行操作,面部识别技术可用于观看交通、人群或可能的犯罪面部匹配事件。

其他生物识别技术在消费者解决方案中发挥作用,例如指纹读取器,可以保护从笔记本电脑到保险箱的任何东西。生物特征技术在计算机安全中的其他应用包括网络安全,如组织局域网(LAN)。这些可能需要拇指或指纹扫描才能登录到网络。使用此类设备可确保网络仅由标准操作中的授权人员访问。

除了提供对门、大门和财产的访问,计算机安全中的生物识别技术还可以帮助激活警报。一些公司依靠它们用更精确、更难以愚弄的技术来取代时钟。技术还可以提供更卫生的界面;执行声音识别的计算机通常使用户不必触摸细菌滋生的公共键盘。随着技术的发展,以适应自动化和安全性的提高,生物识别技术不仅可能变得更加智能,而且可能会更加无缝地集成到人机交互中。

- 发表于 2021-12-09 11:10

- 阅读 ( 95 )

- 分类:互联网

你可能感兴趣的文章

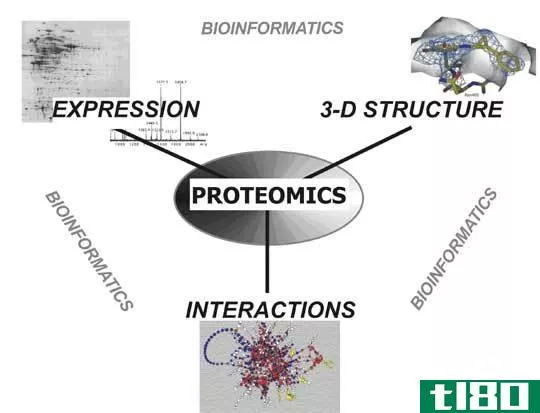

蛋白质组学(proteomics)和转录组学(transcriptomics)的区别

...是一个活的有机体的总mRNA。 目录 1. 概述和主要区别 2. 什么是蛋白质组学 3. 什么是转录组学 4. 蛋白质组学与转录组学的相似性 5. 并列比较-蛋白质组学与表格式转录组学 6. 摘要 什么是蛋白质组学(proteomics)? 蛋白质组学一词于1...

- 发布于 2020-10-19 18:02

- 阅读 ( 283 )

在洗碗机里清洗电脑电缆安全吗?

手头有备用的计算机电缆总是一个好主意,但是当你突然继承了大量需要清理的电缆时,你该怎么办呢?你能用洗碗机安全地清洗它们吗?今天的超级用户问答帖子回答了一位好奇的、有线电视丰富的读者的问题。 今天的问答...

- 发布于 2021-04-09 09:18

- 阅读 ( 237 )

windows剪贴板有多安全?

...nty of other things they can do (such as installing keyloggers, etc.). 有什么要补充的解释吗?在评论中发出声音。想从其他精通技术的Stack Exchange用户那里了解更多答案吗?在这里查看完整的讨论主题。

- 发布于 2021-04-10 07:22

- 阅读 ( 126 )

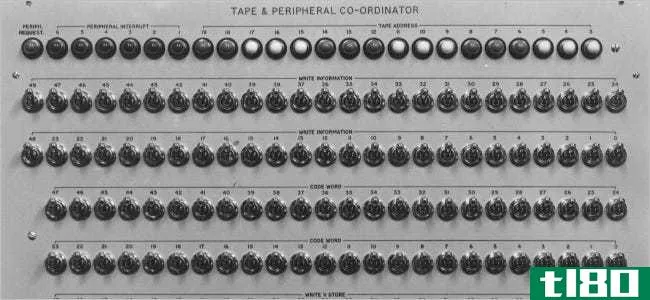

在操作系统之前使用了哪些“概念”?

计算机与我们在一起已经有相当一段时间了,但是在现代操作系统出现之前,是什么使早期的计算机系统工作的呢?今天的超级用户问答帖子带着一位好奇的读者回到了过去。 今天的问答环节是由SuperUser提供的,SuperUser是Stack E...

- 发布于 2021-04-11 06:50

- 阅读 ( 219 )

什么是雾计算?

... 图片由纸墙提供。 问题 超级用户读者user1306322想知道什么是雾计算: I am reading a work on Cloud services and it touches briefly on “Fog Computing” as an example of a possible future development branch of software-hardware infrastructure, but does not specify what it i...

- 发布于 2021-04-11 10:37

- 阅读 ( 212 )

大多数爱好者真的有可能入侵wi-fi网络吗?

...) on your computers without the proper authentication system in place. 有什么要补充的解释吗?在评论中发出声音。想从其他精通技术的Stack Exchange用户那里了解更多答案吗?在这里查看完整的讨论主题。

- 发布于 2021-04-11 10:40

- 阅读 ( 234 )

处理器和安全性之间的联系是什么?

较新的处理器能够提高系统的安全性,但它们究竟有什么帮助呢?今天的超级用户问答文章关注处理器和系统安全之间的联系。 今天的问答环节是由SuperUser提供的,SuperUser是Stack Exchange的一个分支,是一个由社区驱动的问答网...

- 发布于 2021-04-11 11:28

- 阅读 ( 127 )

在ssh背后运行受保护的家庭服务器有多大风险?

...s before a ban and also the length of the ban (my default is 10 days). 有什么要补充的解释吗?在评论中发出声音。想从其他精通技术的Stack Exchange用户那里了解更多答案吗?在这里查看完整的讨论主题。

- 发布于 2021-04-11 13:56

- 阅读 ( 163 )

确切地说,为什么您需要安全地弹出usb介质?

...地弹出USB驱动器和其他基于闪存的媒体,最糟糕的情况是什么? 今天的问答环节是由SuperUser提供的,SuperUser是Stack Exchange的一个分支,是一个由社区驱动的问答网站分组。 问题 超级用户读者西蒙真的很好奇,如果他从来没有...

- 发布于 2021-04-11 15:42

- 阅读 ( 195 )