当微软发布了一项旨在解决问题的更改时,PrintNightmare的情况似乎在周二的补丁中得到了解决。然而,PrintNightmare似乎还没有结束。

新的print梦魇漏洞

已发现新的零日打印假脱机程序漏洞。它被追踪为CVE-221-36958,似乎允许黑客在Windows PC上获得SYSTEM访问权限。

与以前的漏洞一样,此漏洞攻击Windows打印后台处理程序、Windows打印驱动程序和Windows Point and print的设置。

Benjamin Delpy(通过Bleeping Computer)首次发现了该漏洞,它允许威胁参与者通过连接到远程打印服务器来访问SYSTEM。微软后来证实了这一问题,称“当Windows Print Spooler服务不正确地执行特权文件操作时,存在远程代码执行漏洞。”

至于如果有人利用此漏洞可以做什么,微软表示,“成功利用此漏洞的攻击者可以使用SYSTEM权限运行任意代码。然后,攻击者可以安装程序;查看、更改或删除数据;或者创建具有完全用户权限的新帐户。”

你如何保护自己?

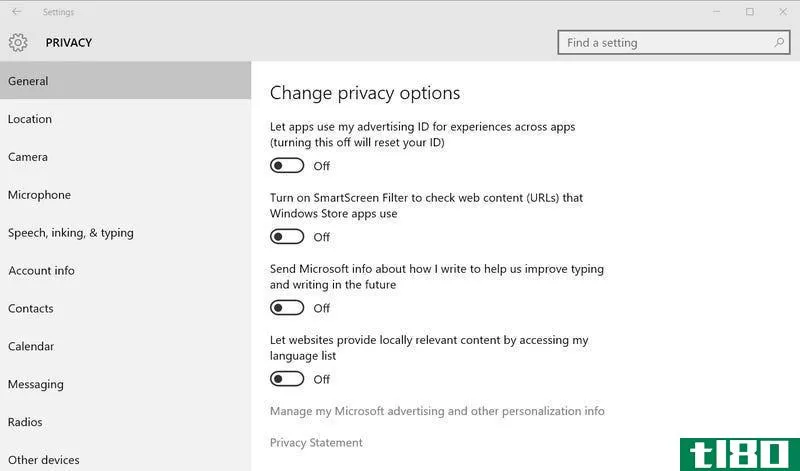

不幸的是,我们必须等到Microsoft发布修补程序来修复这个新漏洞。同时,您可以禁用后台打印程序,或者只允许设备从授权服务器安装打印机。

要启用后者,您需要在PC上编辑组策略。要执行此操作,请启动gpedit.msc,然后单击“用户配置”。接下来,单击“管理模板”,再单击“控制面板”。最后,转到“打印机”,单击“打包点和打印-已批准的服务器”

到达“包点”和“打印-批准的服务器”后,输入您希望允许用作打印服务器的服务器列表或组成一个服务器,然后按“确定”启用该策略。这不是一个完美的解决方案,但它有助于保护您,除非威胁行为人可以使用恶意驱动程序接管授权的打印服务器。